Обзор CreepJS: руководство по анализу цифрового отпечатка браузера в 2026

Блог » Обзор CreepJS: руководство по анализу цифрового отпечатка браузера в 2026

CreepJS — один из самых строгих и даже параноидальных инструментов для проверки цифрового отпечатка браузера. Проект, созданный разработчиком abrahamjuliot с GitHub, с самого начала задумывался для демонстрации того, насколько противоречивыми могут быть цифровые отпечатки. В отличие от других чекеров, которые просто дают им оценку, CreepJS делает акцент на поиске несоответствий и буквально пытается 🤥 поймать браузер на «лжи» — логических противоречиях отпечатка

Именно благодаря такому подходу CreepJS считается своего рода стресс-тестом для любых конфигураций. Там, где большинство сервисов показывают отличный результат, CreepJS может выявить проблемы. В результате пользователь получает подробный отчет, какие именно параметры цифрового окружения могут его выдать.

Разбираемся, как CreepJS работает на практике и какие проблемы он способен обнаружить даже в, казалось бы, идеально настроенном браузере.

Как работает CreepJS: сложнее, чем простой анализ отпечатка

В отличие от других сервисов, которые просто собирают параметры браузера и формируют на их основе оценку цифрового отпечатка, CreepJS идет глубже. Он проверяет, насколько эти 👯 данные согласованы между собой. Сервис сопоставляет десятки сигналов из разных источников от базовых свойств браузера до более сложных и выявляет не просто несоответствия, а признаки того, насколько уникален пользователь. Именно такие отклонения в поведении и структуре отпечатка CreepJS фиксирует как «lies» — ложью внутри отпечатка, которая может тебя выдать антифрод-системам.

На практике это означает, что анализ не ограничивается фиксацией значений. CreepJS оценивает, как эти данные проявляются в разных контекстах: через JavaScript API, в окружении браузера и при взаимодействии с системой. В результате даже формально корректные параметры могут усиливать уникальность отпечатка и повышать вероятность отслеживания.

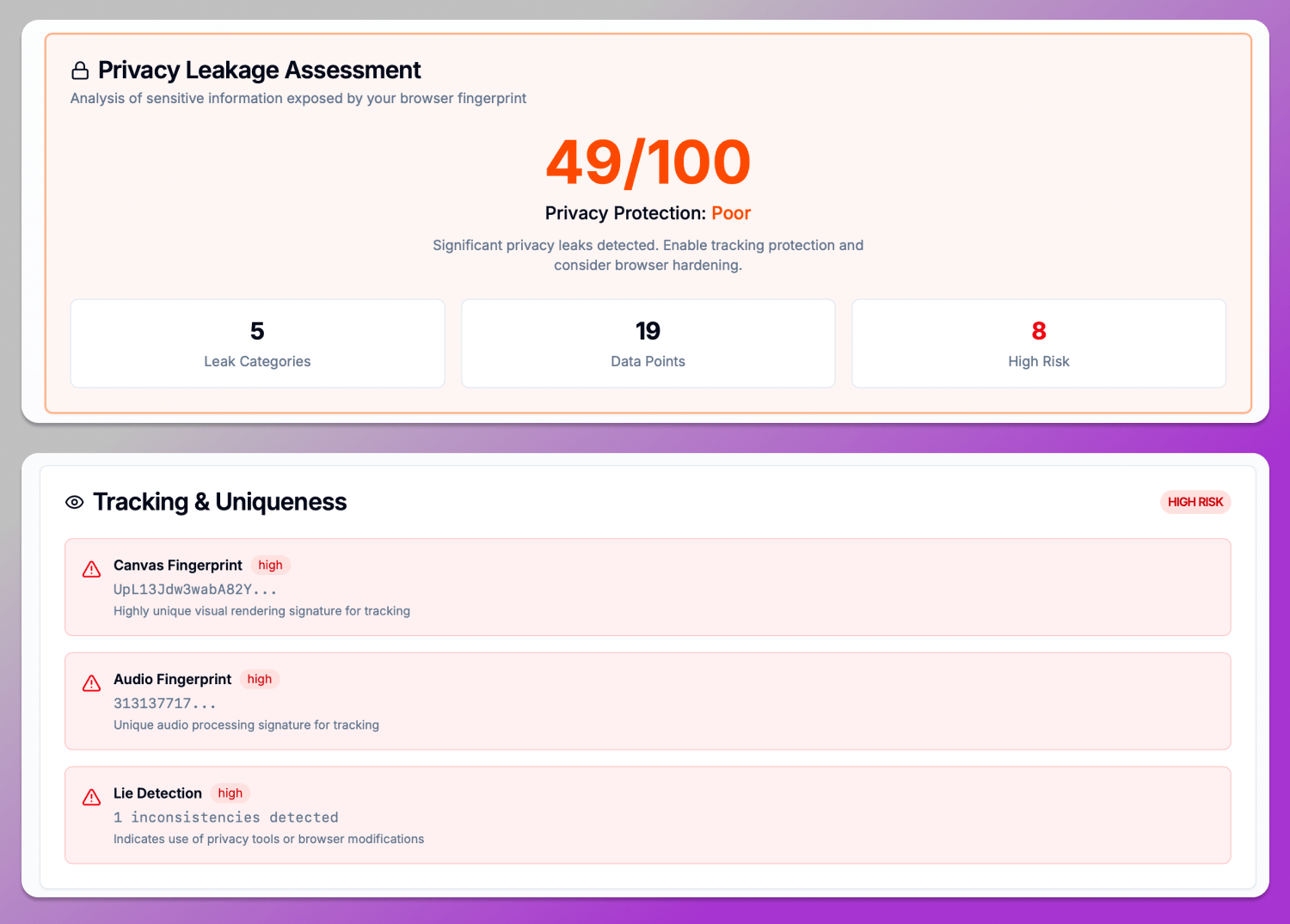

Например, в результате теста это видно в разделах Privacy Leakage Assessment и Tracking & Uniqueness.

Поясним, что это значит. Такие параметры, как Canvas Fingerprint, Audio Fingerprint и WebRTC, формируются через JavaScript API и напрямую участвуют в идентификации устройства. CreepJS анализирует не только сами значения, но и косвенные сигналы: стабильность рендеринга, задержки аудио (Audio Base Latency) и особенности сетевых API. Итоговый флаг Lie Detection в этом контексте можно трактовать не как ошибку, а как индикатор нестандартного или модифицированного окружения, которое наверняка привлечет внимание защитных алгоритмов.

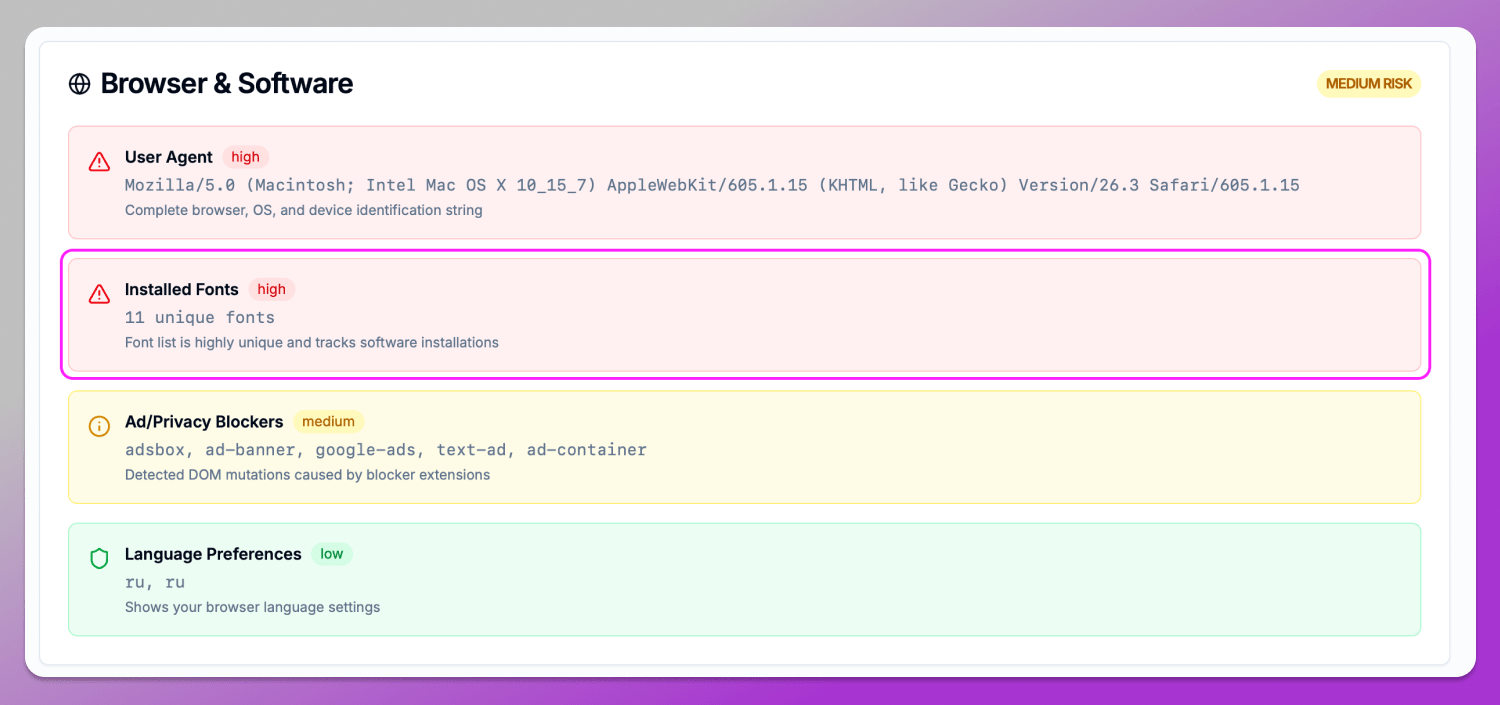

Аналогичный подход применяется и к системным шрифтам и рендерингу. В блоке Installed Fonts указано 11 уникальных шрифтов, которые являются индикатором уникальности цифрового отпечатка.

Чем более редкая комбинация шрифтов, тем проще отличить именно этот браузер среди других пользователей. В некоторых случаях это может быть признаком искусственной среды, особенно когда набор параметров выбивается из типичных конфигураций платформы.

Ключевые возможности CreepJS в 2026 году

Ключевая ценность CreepJS заключается в том, что сервис не ограничивается выдачей итоговой оценки, а раскладывает профиль на отдельные группы, которые можно изучать по отдельности и перепроверять вручную.

Trust Score и Entropy

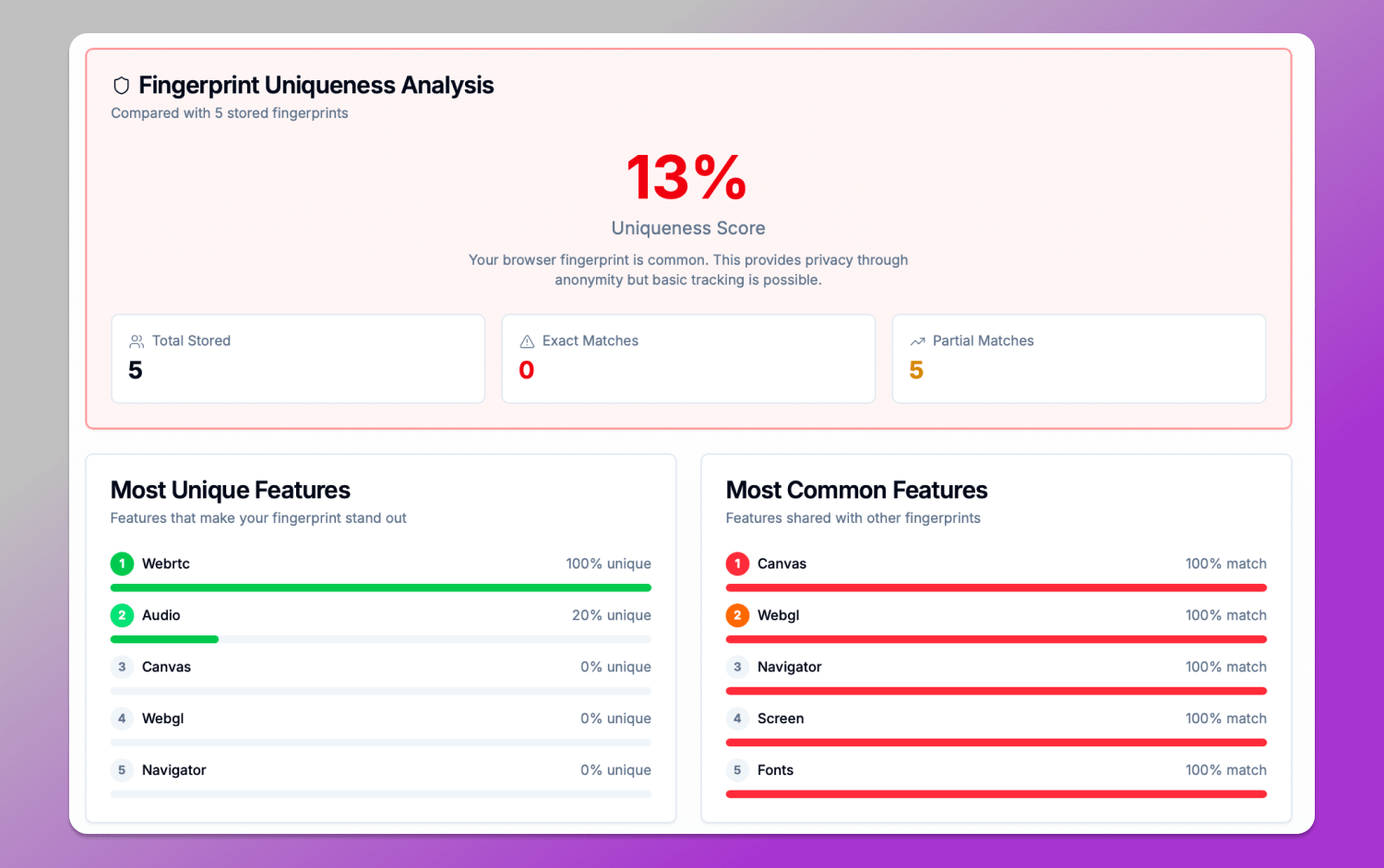

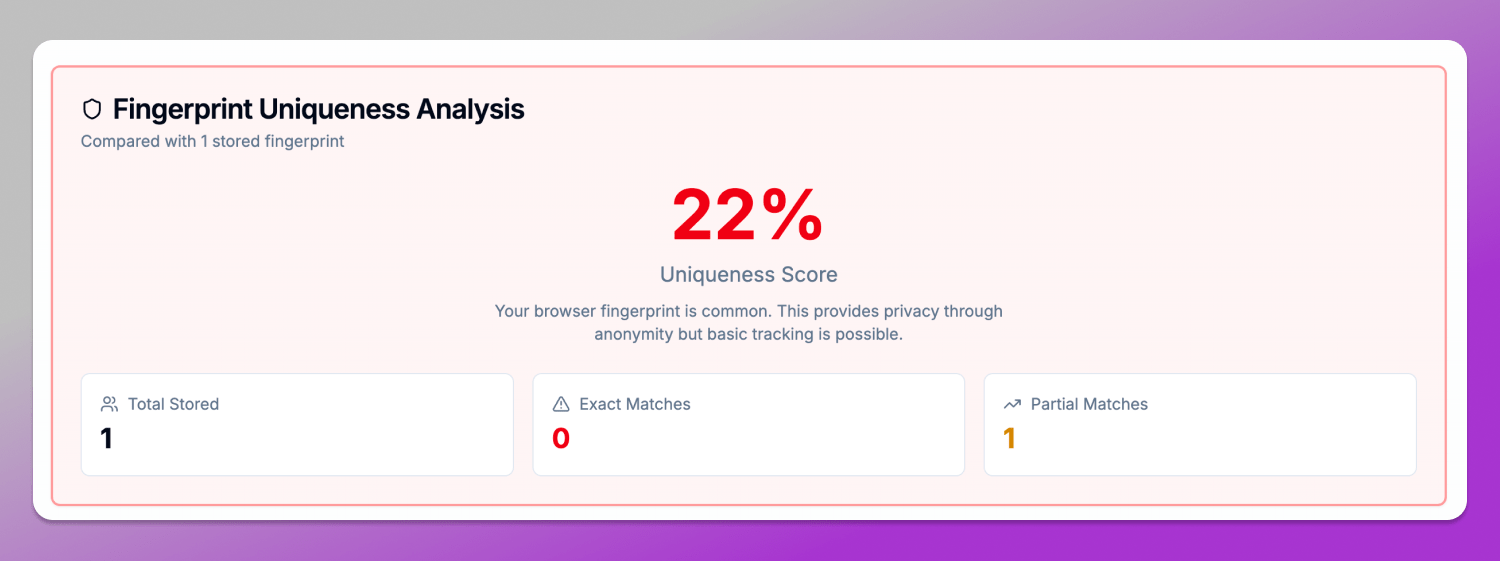

Одна из ключевых метрик CreepJS — это оценка того, насколько твой браузер ❄️ уникален в сравнении с другими отпечатками. В разделе Fingerprint Uniqueness Analysis (уникальность) отображается процент уникальности и степень совпадений.

Например, в результате на скриншоте можно увидеть:

- Uniqueness Score: 13%;

- Полные и частичные совпадения с другими отпечатками;

- Самые уникальные и самые часто встречающиеся параметры.

Анализ отпечатка указывает на то, что браузер относится к категории достаточно типичных конфигураций, то есть он не сильно выделяется среди других отпечатков.

Также в разделах Most Unique Features и Most Common Features видно, что WebRTC и Audio дают высокий вклад в уникальность, тогда как Canvas, WebGL, Navigator и Fonts полностью совпадают с другими профилями. Таким образом, что идентификация пользователя строится на комбинации сигналов.

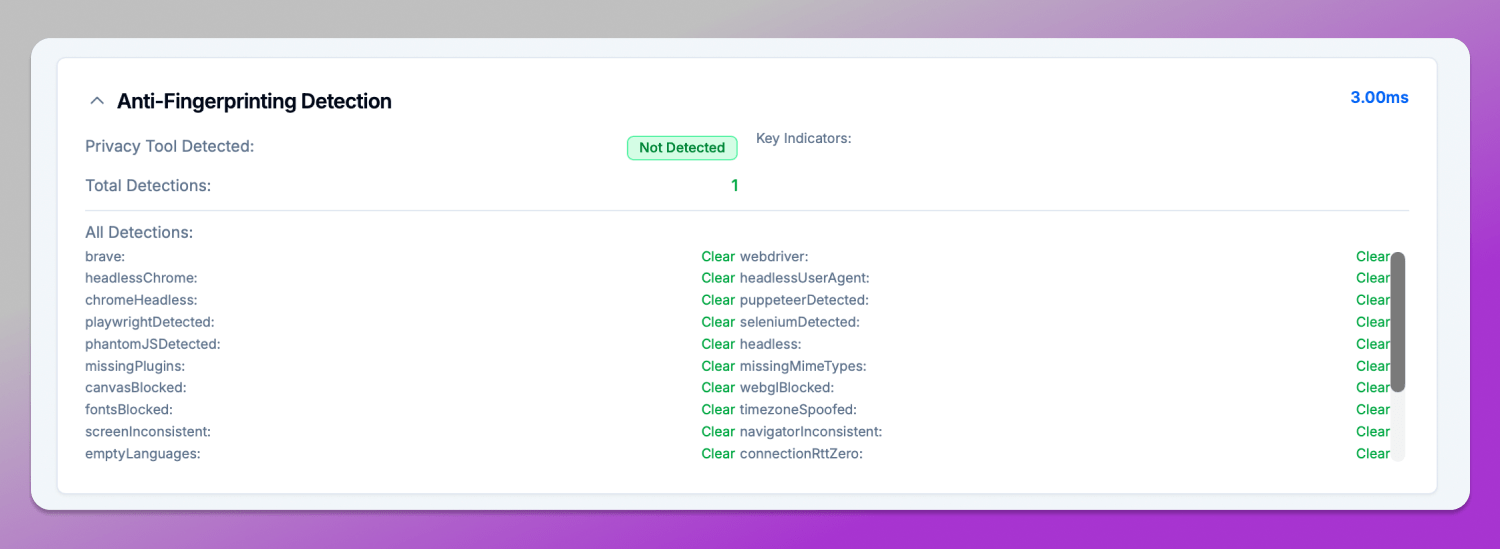

Обнаружение ботов и автоматизации

CreepJS часто используют для проверки браузера на использование ⚙️ инструментов автоматизации, включая Playwright, Puppeteer и Selenium. В таких случаях система не ищет название фреймворка напрямую, а анализирует поведенческие и технические артефакты, характерные для автоматизации:

- WebDriver-следы;

- Headless-режим;

- Аномалии в event loop;

- Несоответствия в рендеринге и API-ответах.

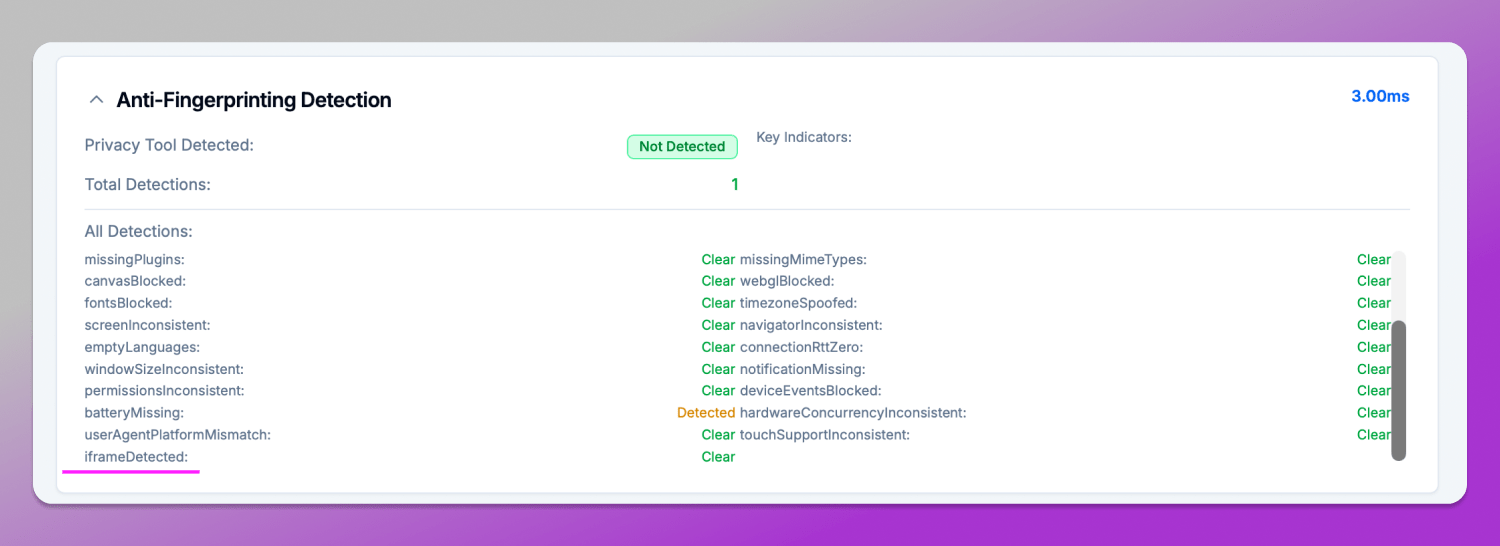

В нашем примере — это блок Anti-Fingerprinting Detection, который не зафиксировал ни одного признака подобных инструментов.

Все ключевые индикаторы, связанные с автоматизацией, включая webdriver, headlessChrome, puppeteerDetected, playwrightDetected и seleniumDetected, находятся в состоянии ✅ Clear. Это означает, что окружение не демонстрирует поведенческих паттернов, типичных для автоматизированных сценариев.

Аппаратный и API-анализ устройства

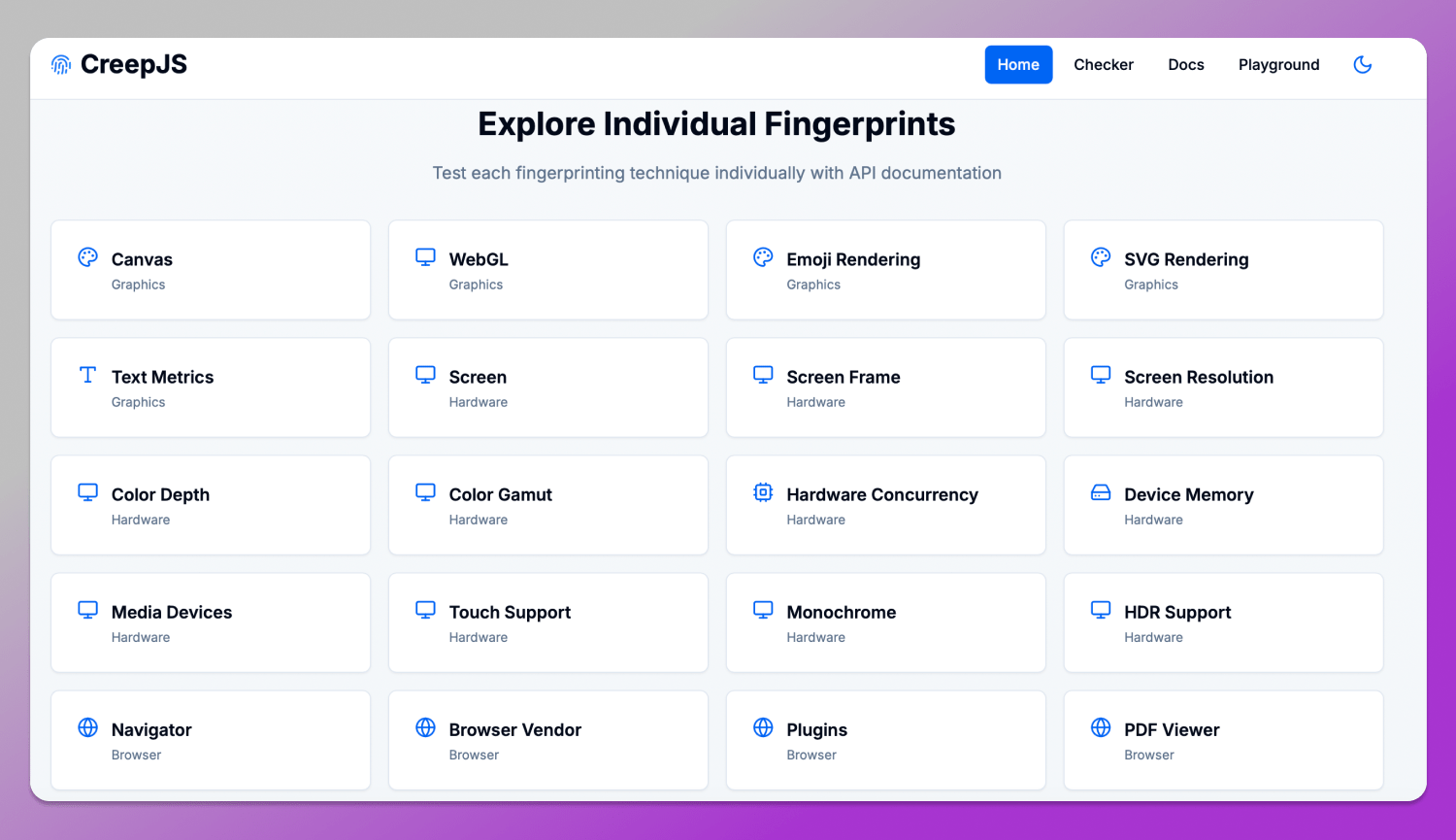

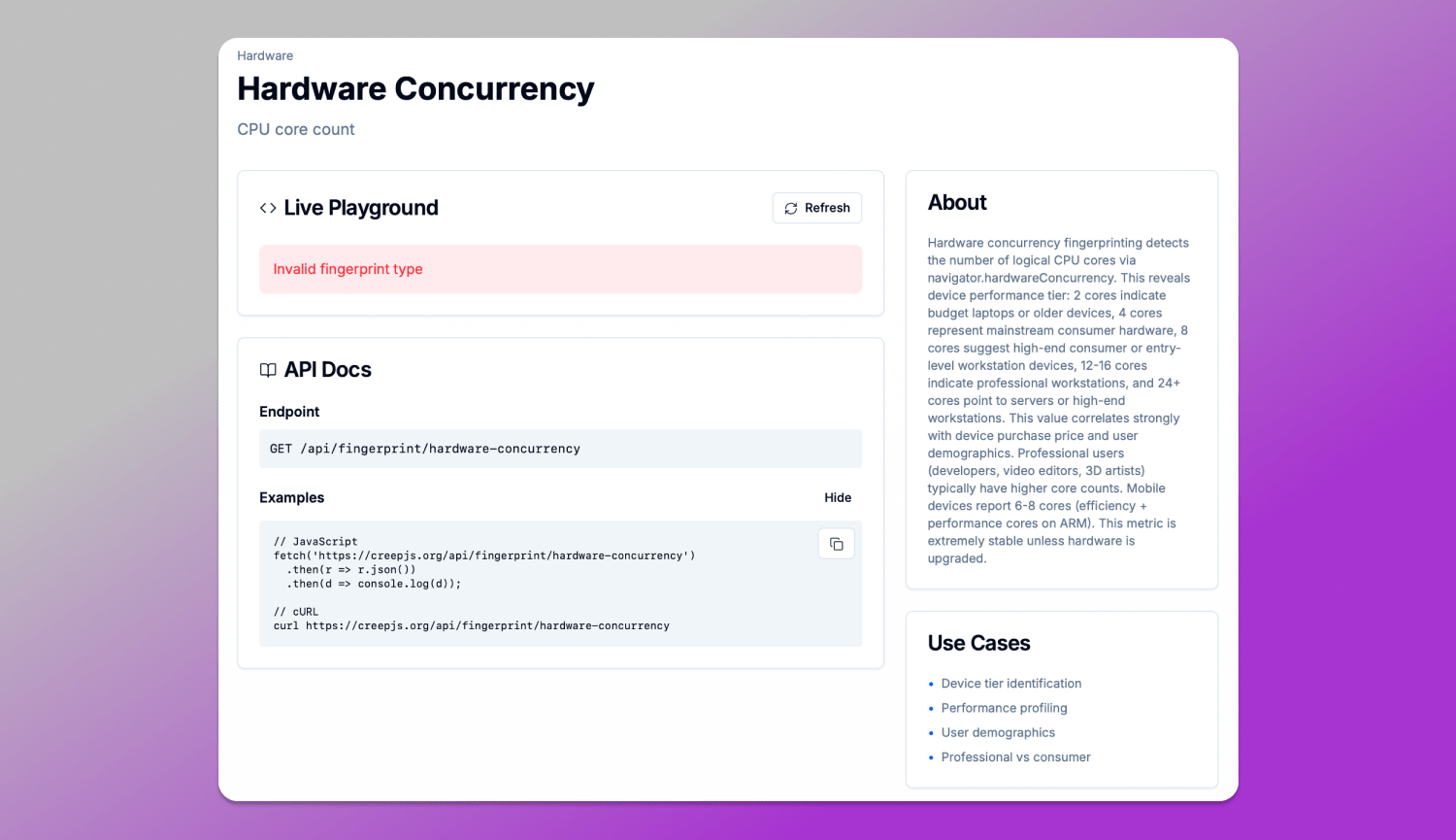

Один из самых сильных блоков CreepJS — это раздел 🔎 Explore Individual Fingerprints, который используется для анализа отдельных параметров отпечатка. Здесь каждая техника вынесена в отдельный модуль с подробным техническим описанием, ссылкой на GitHub и пояснением того, как она используется в реальном трекинге.

Например, при открытии Hardware Concurrency можно увидеть справку о работе navigator.hardwareConcurrency: что означает количество логических ядер, как интерпретируются значения и почему этот параметр тесно связан с классом устройства и его производительностью. В интерфейсе CreepJS это сопровождается пояснением, что такие данные часто используются для оценки типа устройства и могут быть стабильным идентификатором в долгосрочном трекинге.

Главная особенность раздела в том, что он показывает не просто значение параметра, а его роль в отпечатке. Каждый элемент сопровождается объяснением того, как именно он может использоваться для идентификации пользователя и почему такие характеристики сложно изменить без побочных эффектов для браузера или системы.

Creepjs vs FingerprintJS vs BrowserLeaks: что лучше?

На рынке есть множество сервисов для анализа цифрового отпечатка. Важно понимать, что они решают разные задачи. Один показывает, как тебя видят сайты, другой используется для коммерческой идентификации пользователей, третий как набор диагностических тестов для проверки утечек браузера. Давайте сравним CreepJS с другими популярными инструментами.

👉 Подробный обзор BrowserLeaks читайте здесь.

| Критерий | CreepJS | FingerprintJS | BrowserLeaks |

| Основная задача | Анализ отпечатка, согласованность сигналов | Коммерческая идентификация пользователей | Проверка утечек браузера |

| Подход | Глубокие JS-тесты, энтропия, распознавание лжи | Сбор сигналов, серверная корреляция | Отдельные независимые тесты |

| Глубина анализа | Очень высокая | Высокая | Очень высокая |

| Что показывает | Полную структуру отпечатка и несостыковки | Стабильный идентификатор пользователя | Отдельные утечки: IP, Canvas, WebRTC и так далее |

| Метрики | Уникальность, риск утечек, | Сигналы риска | Нет общей модели оценки |

| Практическое применение | Анонимность, антидетект, аудит конфигураций | Антифрод, бизнес-трекинг, идентификация | Диагностика утечек и полный технический разбор отпечатка |

| Прозрачность механики | Полная: видно, из чего состоит отпечаток и что можно улучшить | Частично скрытая | Полностью открытая, но разрозненная |

CreepJS — это исследовательский инструмент, который не просто собирает данные браузера, а проверяет их согласованность и показывает, насколько пользователь уникален и заметен для трекинга.

FingerprintJS — коммерческое решение для бизнеса, ориентированное не на приватность, а на стабильную идентификацию пользователя между сессиями и сайтами за счет объединения браузерных сигналов, поведенческих данных и серверной аналитики.

BrowserLeaks — более простой диагностический инструмент, который показывает отдельные параметры, но не объединяет их в единую модель анализа.

Как добиться высокого Trust Score в CreepJS

Высокий 📈 Trust Score в CreepJS достигается за счет общей согласованности браузерного профиля. Система оценивает не столько сами значения параметров, сколько их логическую связку между собой.

Один из ключевых факторов — совпадение 🌏 геолокации, часового пояса и языковых настроек с используемым IP-адресом. Если IP указывает на одну страну, а все остальные параметры на другую, то это сразу создает несостыковки, которые снижают доверие к профилю.

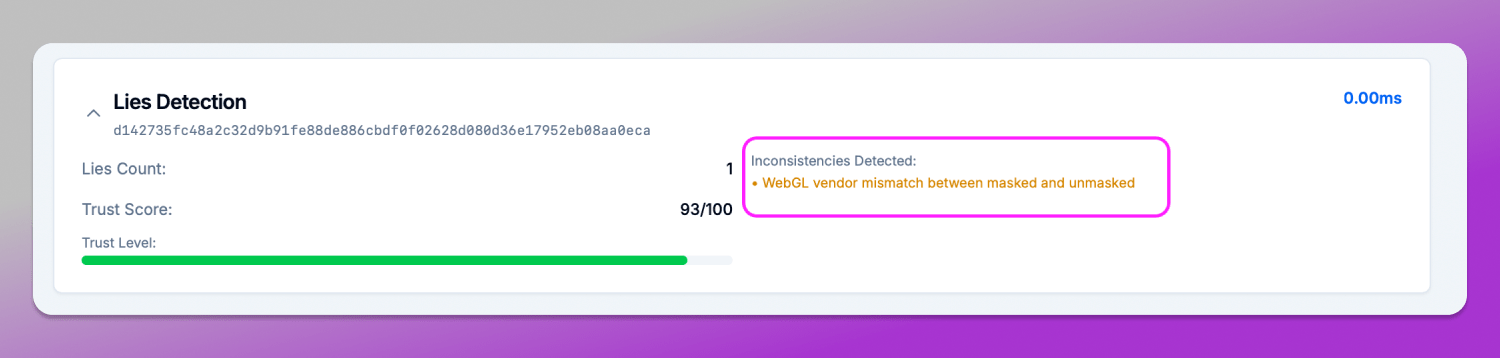

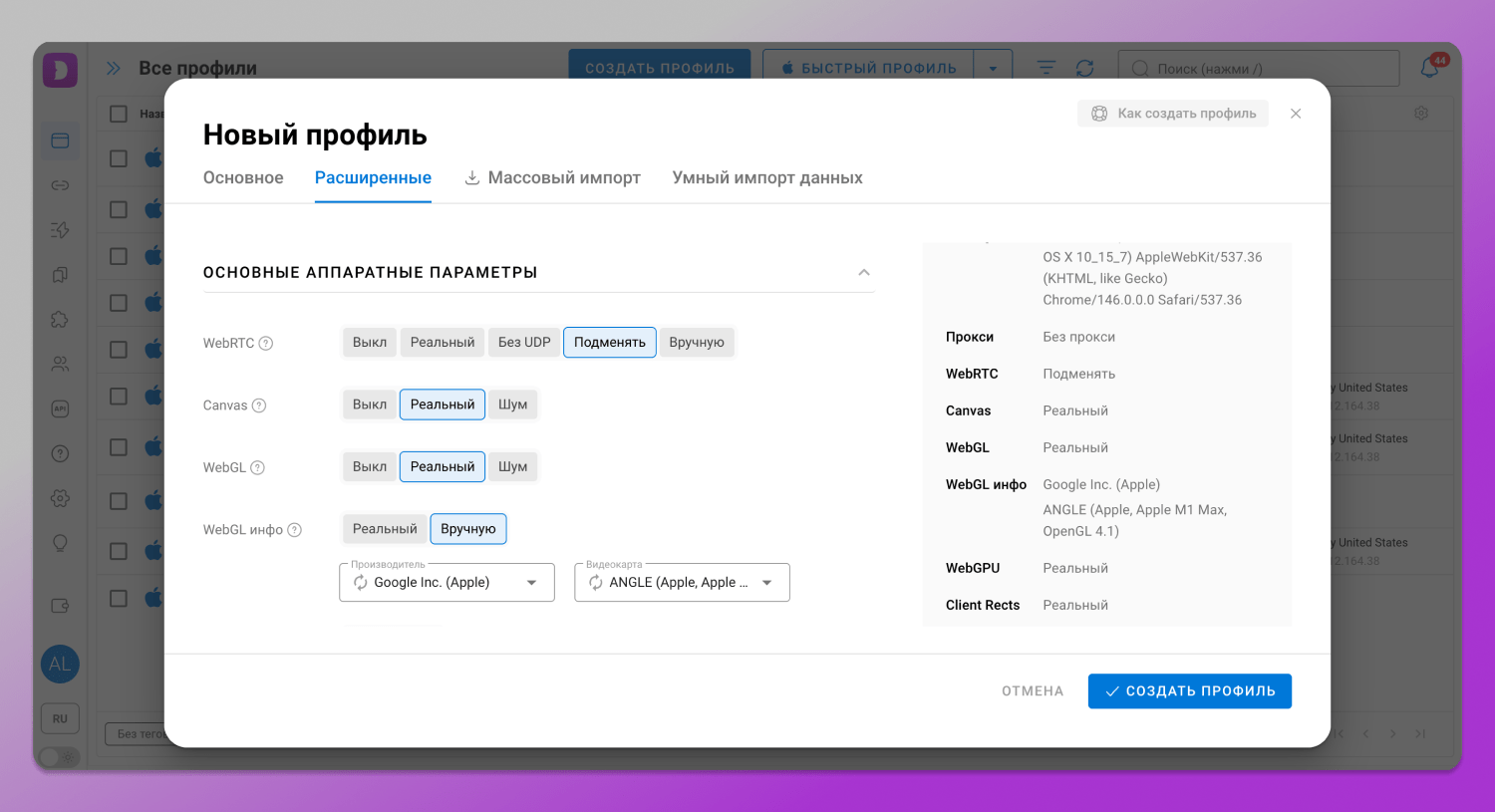

Не менее важно корректное 💻 соответствие аппаратных параметров, особенно GPU и WebGL-рендеринга. Графический стек должен выглядеть естественно для заявленной платформы: несоответствия между операционной системой, драйверами и WebGL vendor часто превращаются в статус “lies” в CreepJS.

В итоге высокий Trust Score — это не результат маскировки, а следствие согласованной цифровой среды, где все сигналы браузера и устройства не противоречат друг другу.

Сигналы детекта: почему браузер не проходит проверку

CreepJS фиксирует набор мелких несостыковок, которые в сумме формируют подозрительный профиль. Именно эти сигналы и становятся причиной падения Trust Score или появления lies в отчете.

В разделе Lies Detection, который находится в самом низу страницы, фиксируются все выявленные несоответствия в поведении браузера. Если проблема связана с различиями между контекстами выполнения JavaScript, то она отображается как общая несогласованность или более конкретное несоответствие API/поведения.

Еще одна причина для того, чтобы не пройти проверку, называется iframe inconsistency. Она появляется, когда поведение браузера внутри iframe отличается от основного окна, например, различаются API-ответы, доступные свойства или результаты рендеринга. Найти параметр можно в блоке Anti-Fingerprinting Detection.

Такие расхождения CreepJS воспринимает как нарушение целостности окружения, поскольку в реальном пользовательском браузере подобные контексты должны быть синхронизированы.

В целом подобные ошибки не означают, что браузер не сохраняет анонимность, но показывают, что его поведение выходит за рамки ожидаемой модели, что и приводит к снижению доверия.

Лучшие антидетект браузеры для проверки в Creepjs in 2026

Рынок антидетект браузеров в 2026 году уже сформировался: это несколько главных игроков, которые решают задачу по подмене и изоляции цифрового отпечатка. Их используют для мультиаккаунтинга, арбитража трафика, тестирования и работы с системами, где важна идентификация пользователя.

Ключевая идея всех таких решений — создание отдельного браузерного профиля с уникальным и согласованным набором характеристик: Canvas, WebGL, Audio, Fonts и других. Но уровень реализации и естественности этих подмен сильно отличается.

Среди наиболее известных решений можно выделить Dolphin Anty, GoLogin и AdsPower. Все они решают маскируют отпечаток, но делают это с разным уровнем глубины и стабильности.

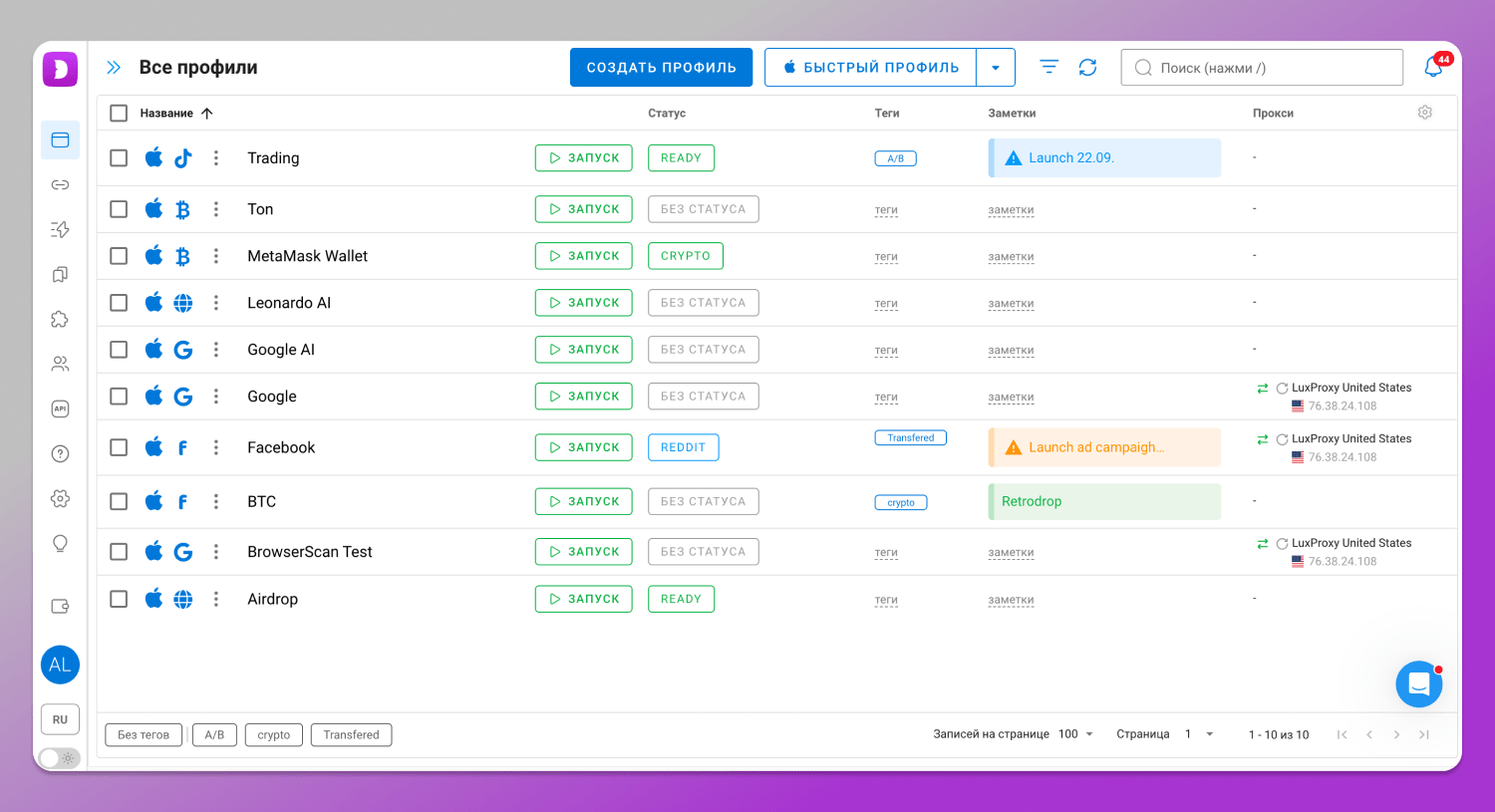

Проверка Dolphin Anty в CreepJS: сможет ли антидетект скрыть несоответствия

🚀 Dolphin Anty — это антидетект-браузер, который позволяет создавать и управлять изолированными профилями с подменой ключевых параметров, формирующих цифровой отпечаток. В результате каждый профиль выглядит как отдельный пользователь с собственным набором характеристик, включая Canvas, Audio, WebGL и другие сигналы fingerprinting.

Чтобы оценить качество такой подмены, достаточно создать профиль в Dolphin Anty, запустить его и открыть CreepJS. Сервис проанализирует отпечаток и проверит его на согласованность между различными параметрами, после чего сформирует итоговую оценку.

В Dolphin Anty доступна настройка большого количества параметров браузерного профиля. В базовой конфигурации профиль обычно выглядит согласованным и не содержит явных противоречий, при этом пользователю также доступна ручная настройка для более тонкой кастомизации отпечатка.

Показатель уникальности, например 22%, в данном случае означает, что профиль близок к распространенным конфигурациям, что снижает его уникальность среди других пользователей. Однако степень уникальности всегда зависит от конкретной комбинации параметров и окружения, в котором используется профиль.

При этом любые изменения в отпечатке могут проявляться при проверке не как прямые ошибки, а как noise (шум) или lies (несоответствия). Например, подмена Canvas или WebGL может корректно возвращать ожидаемое значение, но при этом создавать несогласованность с другими параметрами системы, такими как GPU, шрифты или рендеринг. В таком случае CreepJS не распознает инструмент, а фиксирует отклонения от нормы в отпечатке.

Таким образом, CreepJS в связке с Dolphin Anty выступает не как детектор конкретного антидетекта, а как система проверки целостности браузерного профиля. Он оценивает, насколько естественно выглядит отпечаток вне зависимости от того, создан он реальным устройством или собран через антидетект-браузер.

Заключение

Если вы работаете с мультиаккаунтингом, сохраняете приватность или просто хотите понять, как ваш браузер выглядит со стороны систем трекинга, имеет смысл прогнать реальные профили через CreepJS и посмотреть, где возникают несостыковки. А для практической работы с мультиаккаунтингом есть 🔥 Dolphin Anty.

FAQ (Часто задаваемые вопросы)

Безопасно ли использовать CreepJS?

Да, CreepJS — это открытый инструмент для анализа браузерного отпечатка, который работает локально в браузере. Он не является трекером и не собирает пользовательские данные на сервере в классическом смысле. Его основная задача — показать, какие сигналы ваш браузер отдает сайтам и насколько они согласованы между собой.

Почему CreepJS пишет, что я “вру” (lying)?

Термин “lies” в CreepJS не означает, что пользователь действительно что-то подделывает. Это техническое обозначение Prototype Lies — ситуации, когда поведение JavaScript-объектов, API или окружения не совпадает с ожидаемой моделью чистого браузера. Например, если разные контексты (основной поток и изолированные среды) возвращают несогласованные данные, система фиксирует это как “ложь” внутри отпечатка.

Можно ли получить 100% Trust Score?

В реальных условиях это почти невозможно. Даже на обычных браузерах Trust Score редко достигает идеального значения, потому что современные системы анализа отпечатка используют десятки независимых сигналов: GPU, WebRTC, шрифты, аудио, тайминги и поведение API. Любая мелкая несогласованность или редкая комбинация параметров снижаеи итоговую оценку.

Какой официальный сайт CreepJS?

Официальный проект доступен на GitHub разработчика: https://github.com/abrahamjuliot/creepjs и на сайте https://creepjs.org/.

Собирает ли CreepJS мои персональные данные?

Нет. CreepJS не предназначен для сбора персональных данных или отслеживания пользователей. Он анализирует характеристики устройства и браузера локально, прямо в на сайте, чтобы показать, какие сигналы доступны другим сайтам и насколько они уникальны и согласованы.