Обзор Browserleaks: полное руководство по проверке цифрового отпечатка

Блог » Обзор Browserleaks: полное руководство по проверке цифрового отпечатка

В 2026 году приватность в интернете не ограничивается одной лишь подменой IP-адреса. Даже при использовании VPN или прокси сайты легко 🔎 идентифицируют пользователя по цифровому отпечатку, который включает в себя множество параметров от настроек браузера до особенностей рендеринга графики. Современные системы трекинга, усиленные ИИ-алгоритмами, собирают эти данные в единый профиль, чтобы бороться с мультиаккаунтингом и другими нарушениями.

Именно поэтому стандартные VPN и прокси уже не дают гарантии анонимности. Они маскируют лишь сетевой уровень, тогда как есть еще анализ на уровне браузера и устройства. В результате пользователь не может сохранять приватность, так как его конфигурация остается уникальной и легко отслеживаемой.

В этой ситуации поможет сервис Browserleaks, который выступает как полноценный диагностический инструмент. Он позволяет увидеть, какие данные ваш браузер действительно передает сайтам, где возникают утечки и насколько согласованно выглядит ваш цифровой отпечаток. Прочитав наш гайд, ты точно узнаешь, видит ли тебя система именно так, как ты этого хочешь или нет.

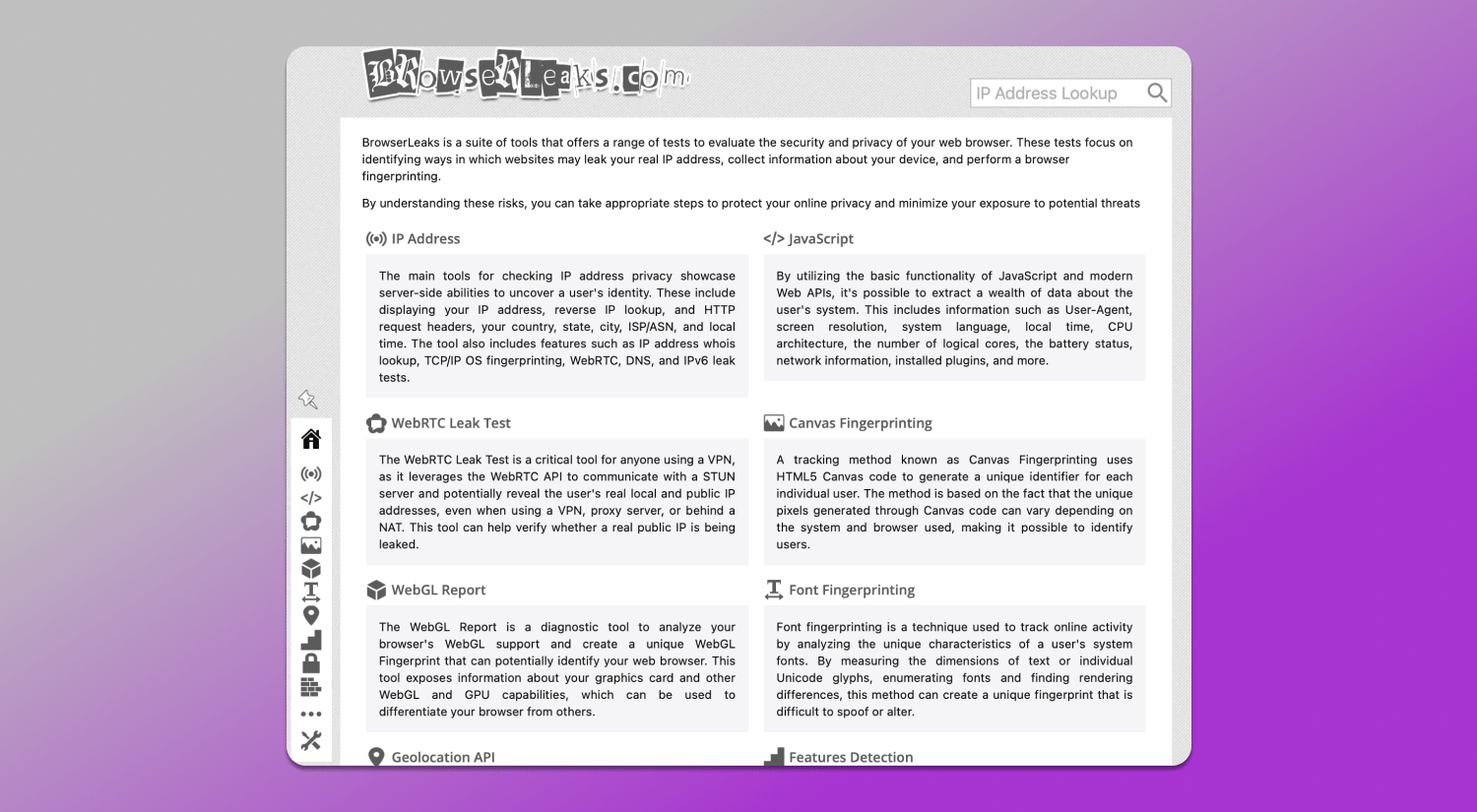

Что такое Browserleaks

👉 Browserleaks — это сервис для диагностики утечек данных и анализа цифрового отпечатка браузера. В отличие от большинства популярных чекеров, он изначально создавался как технический инструмент, показывающий реальные параметры, которые браузер передает сайтам.

Сервис появился задолго до массового интереса к мультиаккаунтингу. Изначально его использовали разработчики и специалисты по безопасности для тестирования браузеров, сетевых настроек и корректности реализации веб-стандартов. Со временем, по мере развития технологий трекинга, его начали активно применять маркетологи, арбитражники и специалисты по приватности для понимания оснований для блокировок.

Главная же причина, по которой Browserleaks до сих пор считается золотым стандартом, заключается в нейтральности и точности. В отличие от конкурентов, таких как Whoer или BrowserScan, он не пытается упростить результат до одного показателя или уровня анонимности. Вместо этого сервис детально раскрывает множество параметров отпечатка, влияющих на безопасность: IP-адрес, WebRTC, Canvas, WebGL, TLS-сигнатуры и так далее.

Такой подход требует 🤓 больше понимания технических аспектов отпечатка со стороны пользователя, но именно он дает реальную картину. Вместо оценки «хорошо», «средне» или «плохо», ты получаешь конкретные ответы: где есть несоответствия, какие параметры выбиваются из общей картины и что именно может использоваться для твоей идентификации.

В 2026 году, когда системы трекинга анализируют не один параметр, а их комбинации, такой уровень детализации становится критически важным. Browserleaks не пытается успокоить пользователя выставлением оценки. Вместо этого он показывает, как тебя видят сайты по-настоящему. И именно поэтому он остается необходимым инструментом для всех, кому нужны анонимность и мультиаккаунтинг.

Инструменты диагностики в Browserleaks

Чтобы понять, как сайты идентифицируют пользователей, недостаточно посмотреть на какой-то один параметр. Современный трекинг — это всегда их комбинация, включающая сетевые, браузерные и аппаратные характеристики. Browserleaks разбивает процесс проверки отпечатка на отдельные направления и показывает, где именно возникают утечки или несоответствия.

IP-адрес и утечки через WebRTC

Многие пользователи считают, что подключения VPN или прокси достаточно для сокрытия реального IP. Однако современные сайты анализируют не только сам адрес, но и сопутствующие сетевые параметры, которые доступны на стороне сервера. В Browserleaks блок 🛠 проверки IP как раз и отражает этот слой, показывая, какую именно информацию может получить сайт при обработке входящего запроса.

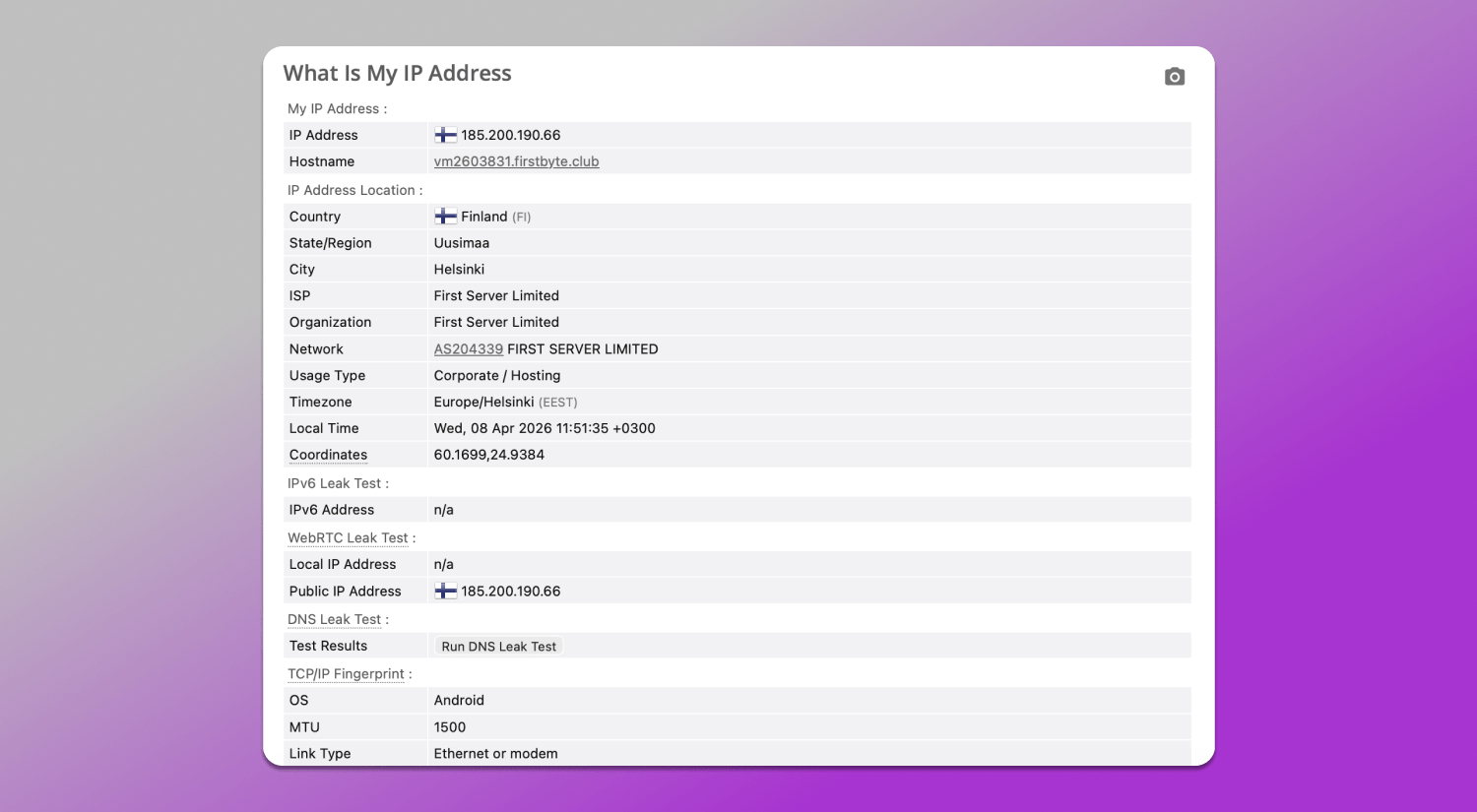

В рамках проверки отображаются не только текущий IP-адрес, но и геолокация (страна, регион, город), провайдер, HTTP-заголовки, системное время, IPv6 и TCP/IP. Эти данные используются не изолированно, а в совокупности: сервер сопоставляет их между собой и оценивает согласованность профиля. Например, различия между географией IP и системным временем или несоответствие провайдера выбранной локации могут указывать на аномалию в конфигурации.

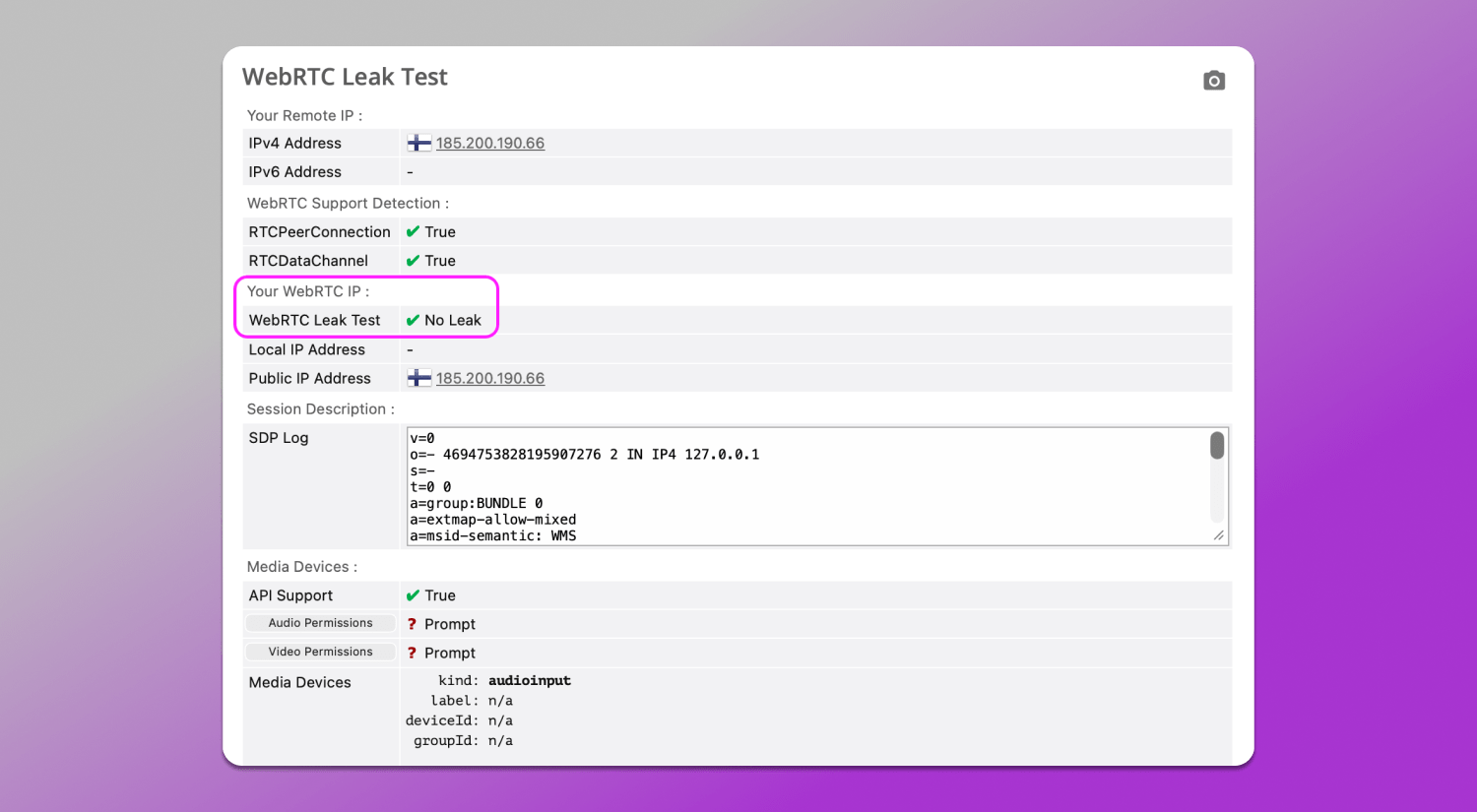

Еще один важный элемент — WebRTC. Эта технология предназначена для прямого обмена данными между браузерами, но в процессе работы она использует STUN-серверы для определения сетевых адресов устройства. В результате браузер может передавать реальные IP-адреса, включая локальные и публичные, даже если основной трафик идет через VPN или прокси. Это создает утечки через WebRTC.

Browserleaks в разделе WebRTC Leak Test проверяет, 💻 какие IP-адреса возвращаются через такие запросы, и сравнивает их с теми, что видны на уровне HTTP. Если в результатах одновременно присутствуют IP прокси и реальный IP, это означает, что часть сетевого трафика обходит используемую схему маскировки. В нашем же случае утечки нет.

Глубокий анализ цифрового отпечатка: Canvas, WebGL и Audio

Даже при полностью скрытом и согласованном с другими параметрами IP пользователь может быть идентифицирован по другим характеристикам устройства, системы и окружения. В Browserleaks есть три основных способа проверки отпечатка, которые покажут, как сайты могут получить дополнительные данные о твоем устройстве. Они помогают оценить, насколько профиль выглядит уникальным и согласованным.

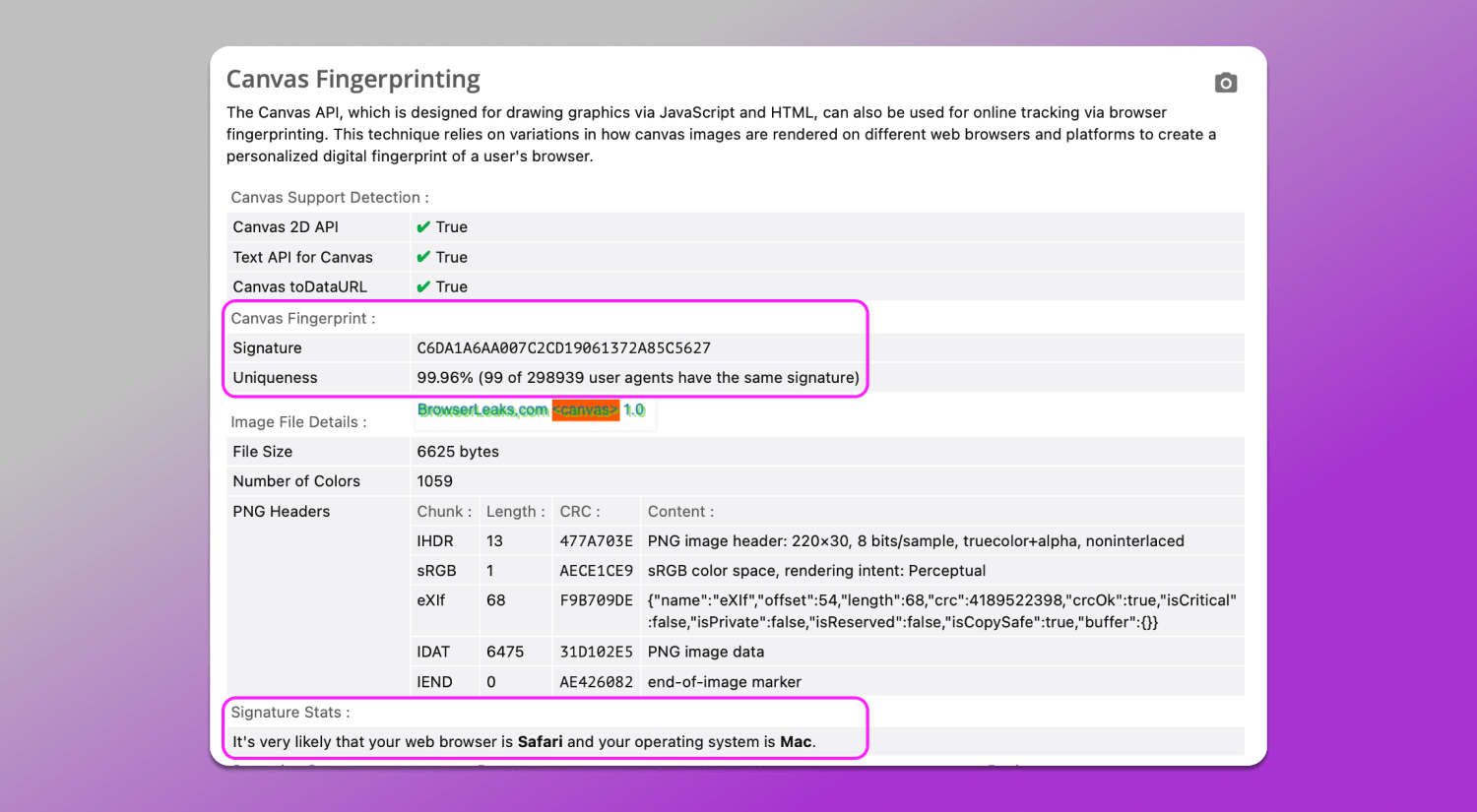

📌 Через Canvas. В этом случае браузер незаметно 🎨 рисует изображение (текст, фигуры, шрифты), после чего снимается результат рендеринга. Итоговое изображение зависит от видеокарты, драйверов, операционной системы и даже настроек шрифтов. Небольшие различия в этих параметрах приводят к немного разным результатам, что позволяет отличать устройства между собой. Высокий уровень уникальности означает, что отпечаток встречается крайне редко среди всех протестированных профилей.

Проверка Canvas на скриншоте выше выглядит корректной и соответствует нативной конфигурации Safari на macOS. Сигнатура Canvas и показатель уникальности находятся в пределах ожидаемого поведения для данного окружения, при этом распределение статистики указывает на совпадение с типичными профилями Mac и Safari. Дополнительно сервис сопоставляет результат с другими параметрами и определяет профиль как соответствующий стандартной комбинации устройств и браузеров Apple.

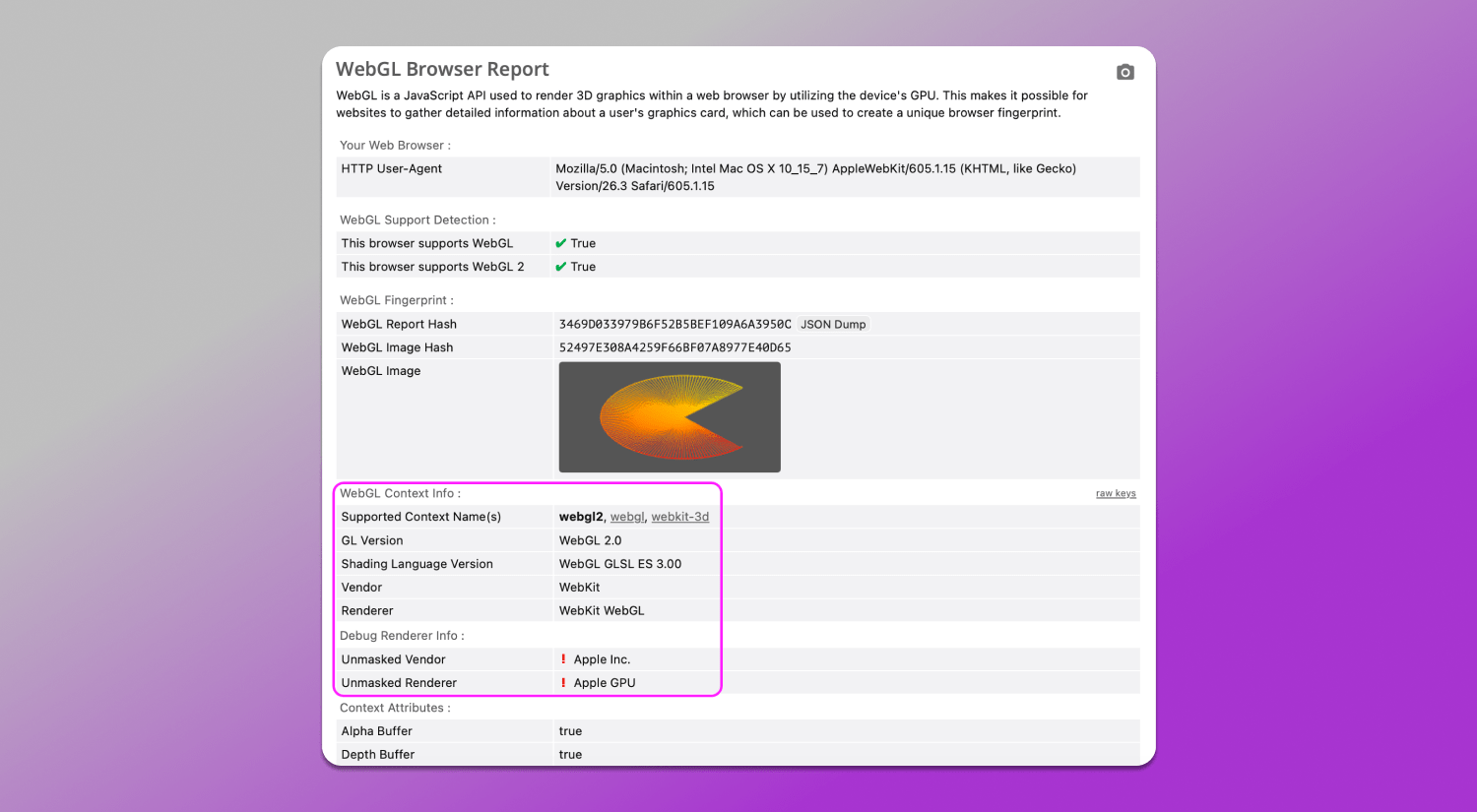

📌 Через WebGL. WebGL — это интерфейс для работы с графикой, который дает доступ к характеристикам GPU и особенностям его работы. Через него можно косвенно определить модель видеокарты, версию драйверов и способ обработки графики. Это добавляет в профиль аппаратный слой информации, который сложно полностью унифицировать.

Проверка на скриншоте выше выглядит корректной и не содержит явных признаков подмены. Значения WebGL согласуются с заявленным User-Agent Safari на macOS и соответствуют типичной нативной конфигурации Apple-устройств. С точки зрения анализа отпечатка здесь нет конфликта между браузером, графическим стеком и аппаратной частью — это признак консистентного и правдоподобного профиля.

📌 Через Audio (WebAudio API). В этом случае происходит проверка того, как устройство обрабатывает звуковой сигнал. Браузер прогоняет сгенерированный звук через цепочку обработки и возвращает числовой результат, зависящий от аудиосистемы, драйверов и железа. Даже на схожих устройствах эти значения могут немного отличаться.

Эта проверка показывает, что браузер поддерживает стандартные аудио-возможности HTML5 и Web Audio API, без явных ограничений или отключенных функций.

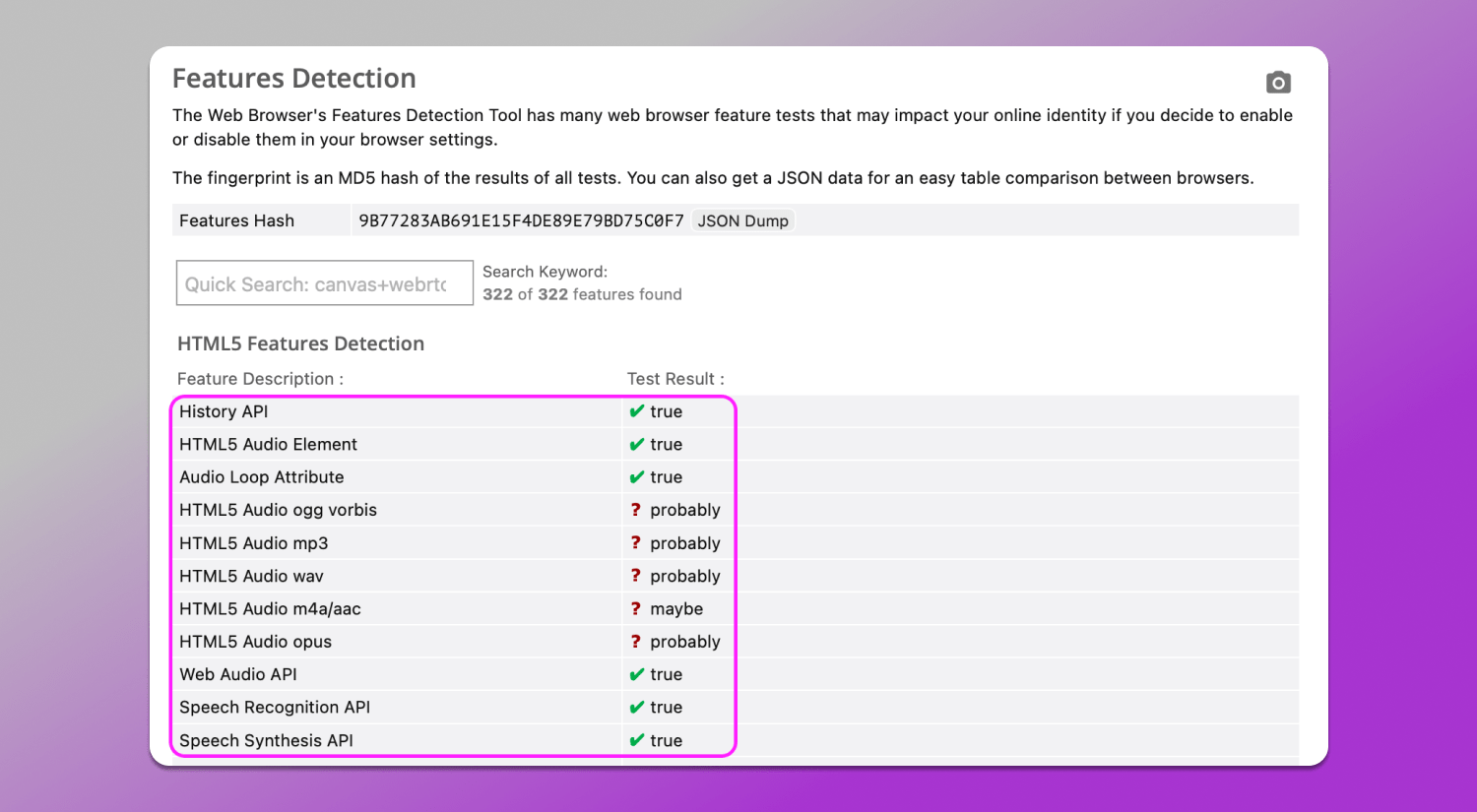

Ключевой момент здесь — строки с поддержкой:

- History API, HTML5 Audio Element, Web Audio API — все отмечены как доступные (true), что соответствует любому современному браузеру;

- Поддержка различных аудио форматов (ogg, mp3, wav, opus и других) определяется как probably/maybe, что также считается обычным результатом автоматической проверки и не указывает на проблему.

С точки зрения анализа отпечатка это означает, что аудио-стек браузера функционирует в стандартном режиме и не демонстрирует признаков искусственного ограничения или нестандартной конфигурации. Такие результаты обычно считаются согласованными с обычной средой и не выделяют профиль.

Разделы Features Detection и Client Hints

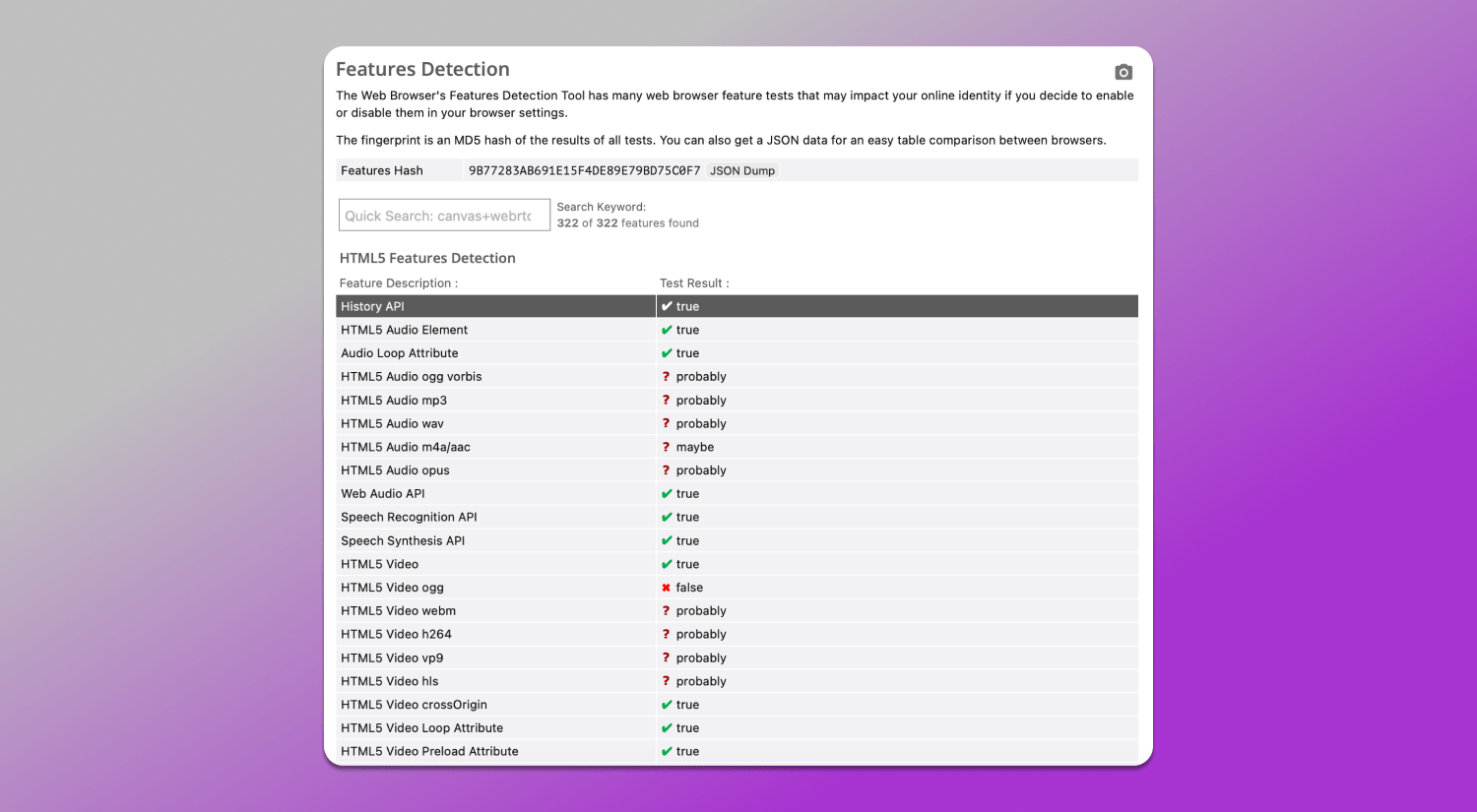

В разделе ⚙️ Features Detection проходит проверка доступных возможностей браузера на уровне API, CSS, JavaScript и мультимедиа. В нашем профиле набор поддерживаемых функций выглядит обычным для современного браузера на macOS: есть поддержка HTML5, Canvas, WebGL, Web Audio, WebRTC, ES6+ и большинства современных CSS-механизмов.

Часть функций отмечена как недоступные, например, отдельные видео-форматы, некоторые устаревшие API или редкие CSS-возможности. Это связано не с аномалиями, а с особенностями конкретного WebKit и платформы. Главное здесь, что набор параметров выглядит согласованным и соответствует реальному окружению без противоречий.

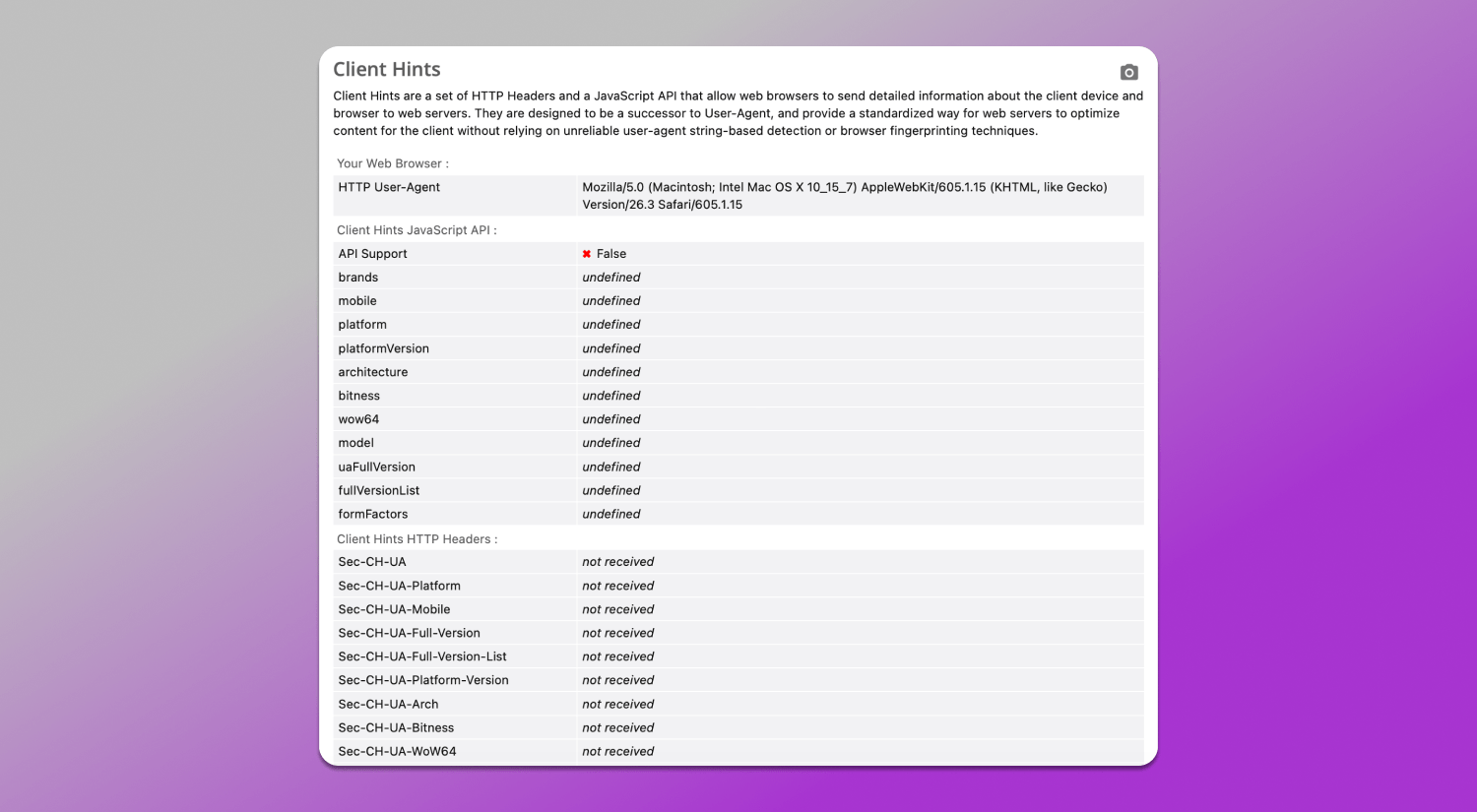

Client Hints — это механизм, который позволяет браузеру передавать дополнительные характеристики устройства через HTTP-заголовки и JavaScript API вместо классического User-Agent. Соответствующий тест можно найти в разделе More Tools.

В нашем случае Client Hints API не поддерживается, а соответствующие HTTP-заголовки не передаются. Это означает, что сайт получает только базовый User-Agent без расширенных сигналов о платформе, архитектуре, параметрах устройства и сети.

Такое поведение характерно для Safari: браузер ограничивает передачу Client Hints и не раскрывает дополнительные детали, сохраняя более закрытую модель идентификации.

SSL/TLS и отпечатки JA3/JA4

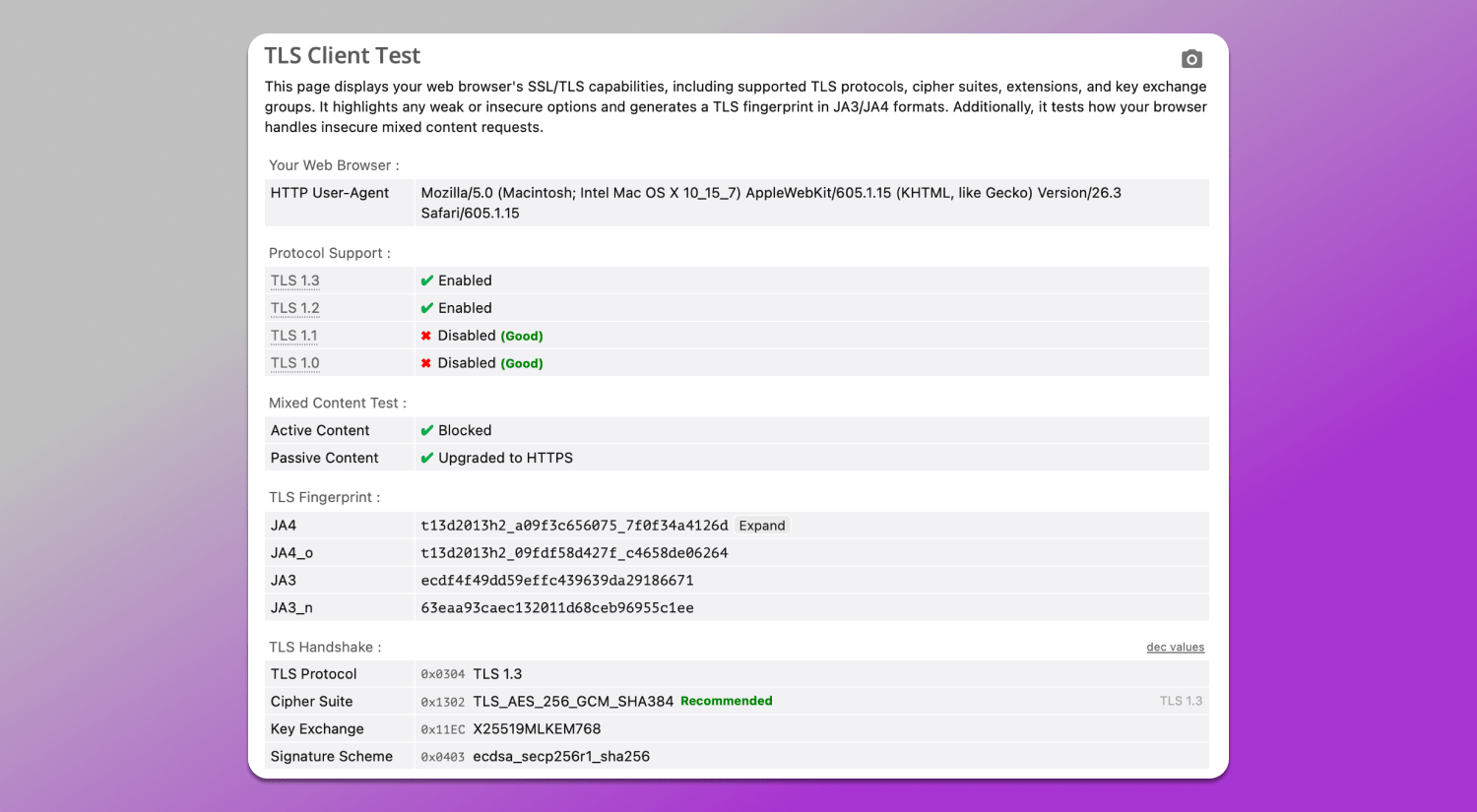

SSL/TLS — это уровень сетевого соединения, на котором устанавливается защищенный HTTPS-канал. Даже при отсутствии JavaScript-данных браузер передает параметры TLS-handshake: версии протоколов, наборы шифров, расширения и группы ключей. На основе этих параметров формируется сетевой отпечаток.

JA3 и JA4 — это способы представления такого отпечатка:

- JA3 — классический хеш TLS-клиента, основанный на наборе параметров handshake;

- JA4 — более современная и детализированная версия, учитывающая дополнительные признаки и структуру соединения.

Эти отпечатки позволяют оценивать соответствие браузера заявленной среде, особенности TLS-стека и его реализации и наличие нетипичных или измененных параметров соединения.

В нашем случае TLS-параметры соответствуют обычному современному браузеру: используются TLS 1.3 и TLS 1.2, отключены устаревшие протоколы, применяется актуальный набор шифров и расширений. Поведение при mixed content также стандартное: блокировка и апгрейд.

Оба отпечатка JA3 и JA4 также формируются корректно и соответствуют типичной конфигурации TLS-стека браузера. Существенных расхождений или признаков подмены не наблюдается. Такой профиль выглядит согласованным.

Как использовать Browserleaks для мультиаккаунтинга

В случае с мультиаккаунтингом Browserleaks используется для 📋 проверки цифрового отпечатка профилей на согласованность. Основная задача заключается в том, чтобы убедиться, что каждый профиль выглядит как отдельное реальное устройство и не содержит пересечений в ключевых параметрах. Но для этого придется потратить время и разобраться, что какой параметр означает.

Проверка строится на оценке следующих характеристик:

- Geolocation API — проверяется географическое местоположение устройства. Этот тест проверяет соответствие геолокации настройкам устройства, а также данные, которые могут передаваться сторонним сайтам.

- Features Detection — анализируется набор поддерживаемых API, CSS и JS-функций. Профили должны быть внутренне согласованы и соответствовать заявленной платформе. Например, Safari и macOS или Chrome и Windows.

- Canvas/WebGL/Audio — проверяются графические и аудио-отпечатки. Они должны отличаться между профилями и не повторяться между аккаунтами, если требуется уникальность.

- JavaScript и Client Hints — оценивается, какие дополнительные данные передает браузер. В идеале они должны соответствовать User-Agent и не содержать конфликтующих значений.

- TLS — анализируется сетевой отпечаток на уровне TLS. Профиль должен иметь стабильную и правдоподобную сигнатуру, соответствующую выбранному браузеру.

Профиль считается чистым, если все уровни отпечатка не противоречат друг другу и соответствуют одной и той же среде.

Browserleaks vs Pixelscan vs BrowserScan

Все эти инструменты используются для анализа цифрового отпечатка и проверки согласованности профиля с точки зрения разных уровней, начиная от JavaScript-API и заканчивая сетевыми и TLS-параметрами. Несмотря на схожую цель, они отличаются глубиной проверки, детализацией и подходом к интерпретации результатов.

| Параметр | Browserleaks | Pixelscan | BrowserScan |

| Глубина анализа | Высокая, многоуровневая проверка включая JavaScript, графику, сеть и TLS | Средняя | Средняя |

| TLS (JA3/JA4) | Подробный разбор и отображение | Ограниченная информация | Ограниченная информация |

| Canvas/WebGL/Audio | Детализированная диагностика отпечатков | Базовая проверка | Базовая проверка |

| Features Detection | Широкий охват API и CSS возможностей | Ограниченный набор | Частичная поддержка |

| Client Hints | Детализированный разбор | Отсутствует | Отсутствует |

| Интерпретация | Технически детализированная и ближе к raw-данным | Более упрощенная | Поверхностная |

| Подходит для аудита профиля | Да, подходит для глубокой проверки согласованности | Частично | Для базовой оценки |

Таким образом, ✅ Browserleaks дает наиболее глубокий и технически точный анализ отпечатка, включая сетевой уровень и согласованность между уровнями раскрываемых данных. Pixelscan и BrowserScan подходят для быстрой первичной оценки, но уступают по полноте и детализации.

Признаки несогласованности отпечатка в результатах

При анализе отпечатка важно смотреть не на отдельные параметры, а на их 👯 согласованность между собой. Высокая уникальность профиля сама по себе не является ошибкой, однако она может указывать на редкую или нетипичную комбинацию, которая выделяется на фоне большинства пользователей. В таких случаях стоит проверить, насколько согласованы между собой User-Agent, графические отпечатки и сетевые параметры браузера.

В первую очередь, внимание стоит уделить несоответствиям между 🕓 часовым поясом, 🌏 геолокацией и 👅 языковыми настройками. Если система, язык интерфейса и геоданные указывают на разные регионы, это создает логическое противоречие, которое может быть выявлено при анализе профиля.

Также важны расхождения между различными уровнями данных: например, когда сетевой отпечаток TLS не соответствует заявленному браузеру или когда поведение Client Hints не совпадает с User-Agent. Подобные несоответствия нарушают целостность профиля и делают его менее правдоподобным. В результате он выглядит как просто набор характеристик, а не единое устройство.

Таким образом, основным критерием является внутренняя согласованность параметров отпечатка: профиль должен выглядеть как цельная, логически непротиворечивая система.

Антидетект браузер Dolphin Anty: решение для обеспечения анонимности в 2026 году

В работе с несколькими аккаунтами ключевую роль играет не только подмена отдельных параметров, но и общая согласованность браузерного отпечатка. 🚀 Dolphin Anty используется как инструмент, который позволяет создавать изолированные профили и управлять ими так, чтобы они выглядели как реальные, независимые друг от друга устройства.

Почему Dolphin Anty проходит большинство проверок

В отличие от решений, которые формируют цифровой профиль из случайных значений, Dolphin Anty использует согласованные и реалистичные конфигурации браузерного отпечатка. Параметры различных уровней, включая общие и аппаратные параметры, параметры экрана и медиа, изначально подбираются так, чтобы не возникало внутренних противоречий между ними. Это позволяет каждому профилю выглядеть как единое устройство, а не набор разрозненных характеристик.

Ключевые преимущества Dolphin Anty

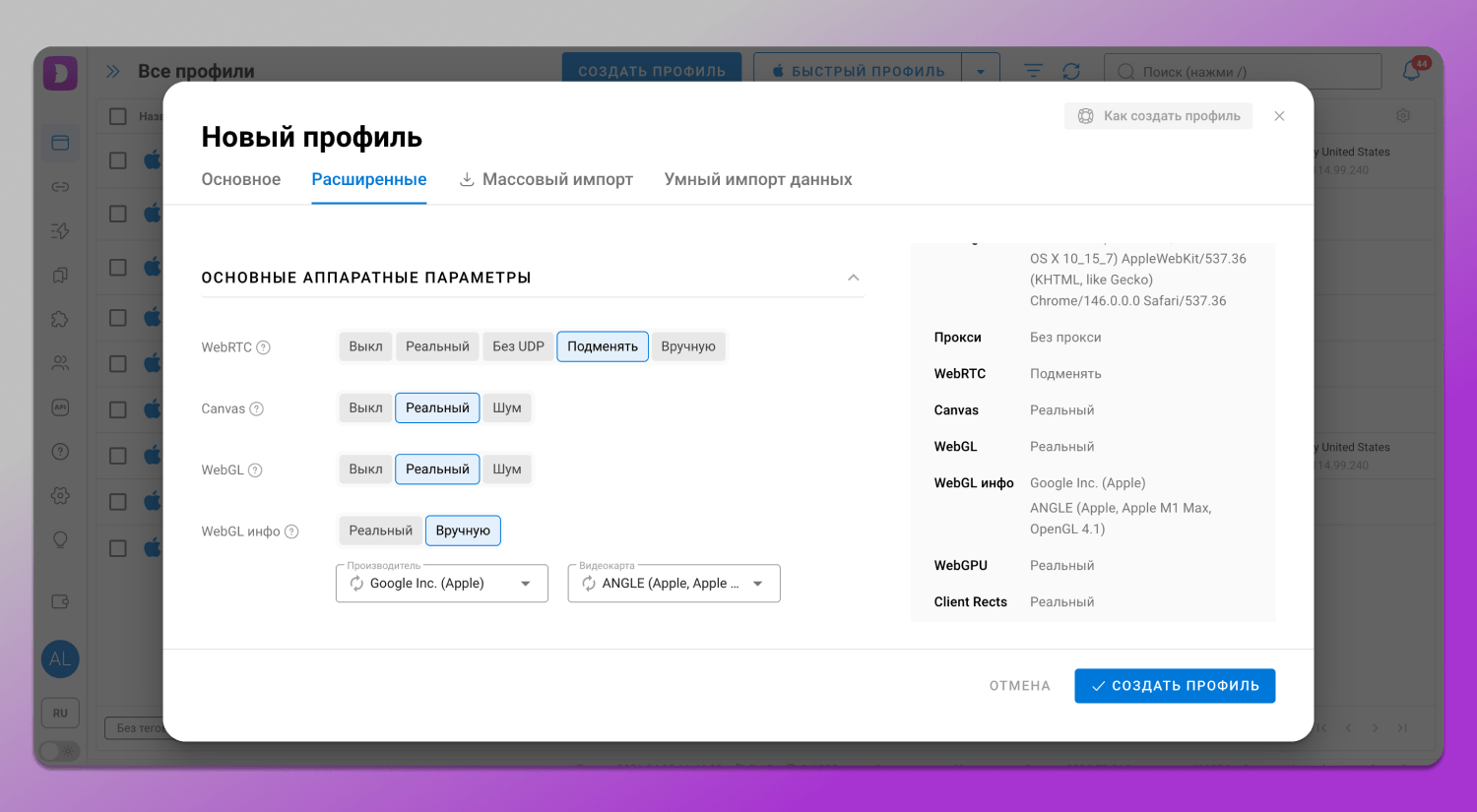

Умная подмена обеспечивает ✅ корректную настройку параметров Canvas, WebGL, WebRTC и других без конфликтов между уровнями цифрового отпечатка. Это важно для того, чтобы все характеристики профиля выглядели логично и не вызывали подозрений при проверке.

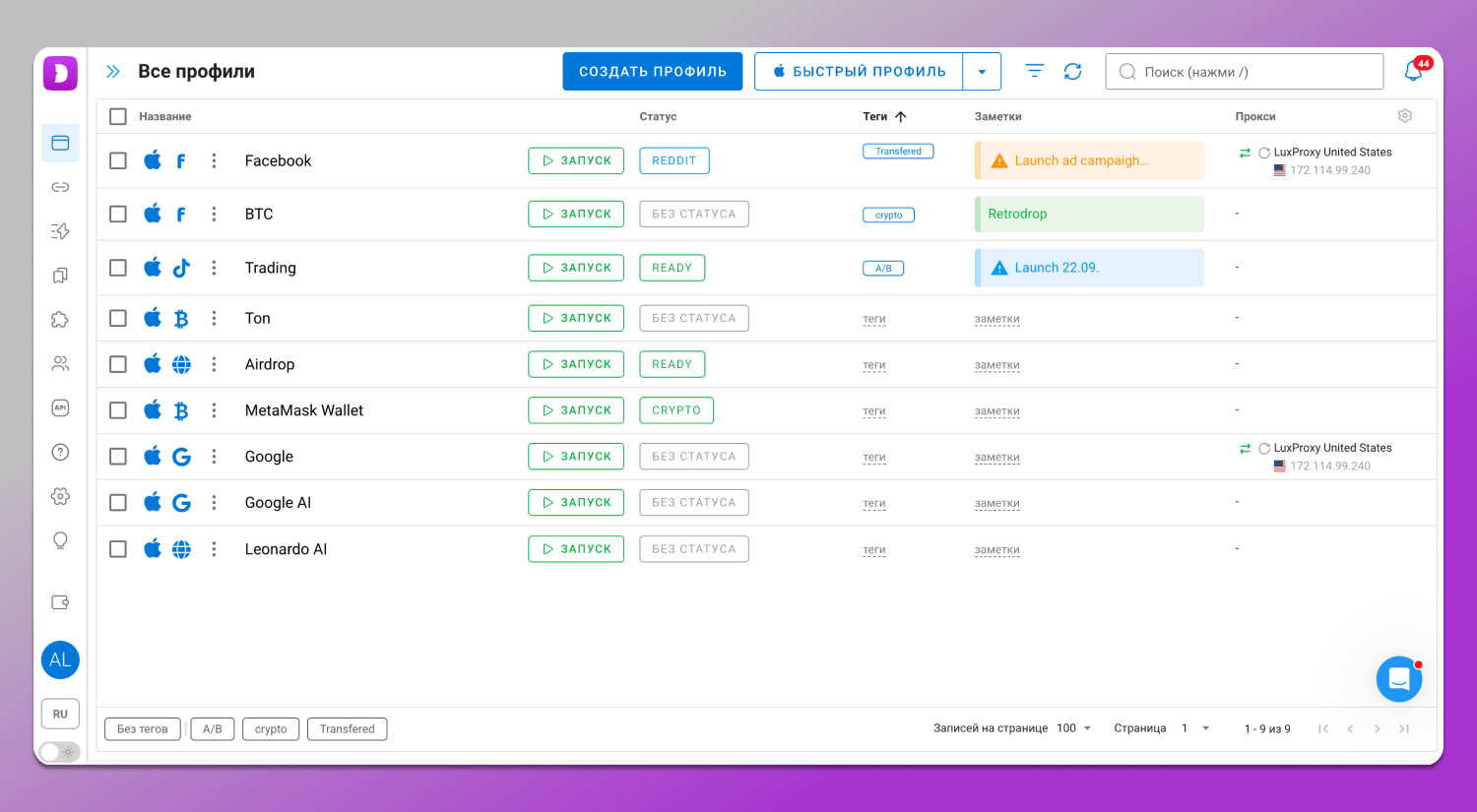

Работа с профилями позволяет управлять большим количеством изолированных профилей, каждый из которых имеет собственный уникальный идентификатор. Такой подход упрощает масштабирование задач и снижает риск пересечений между аккаунтами.

🔄 Автоматизация дает возможность настроить действия внутри профилей. Это особенно полезно при рутинных операциях и работе с большими объемами задач. В рамках автоматизации используются дополнительные инструменты:

- Синхронизатор позволяет одновременно повторять действия пользователя в нескольких профилях, ускоряя выполнение однотипных задач и обеспечивая единообразие операций.

- Сценарии — это заранее заданные последовательности действий, которые автоматически выполняются в профилях и помогают прогревать их.

- Куки-робот — инструмент для автоматической работы с куки, который позволяет собирать, загружать и обновлять их для профилей, имитируя реальные сессии и повышая стабильность аккаунтов за счет более естественного поведения.

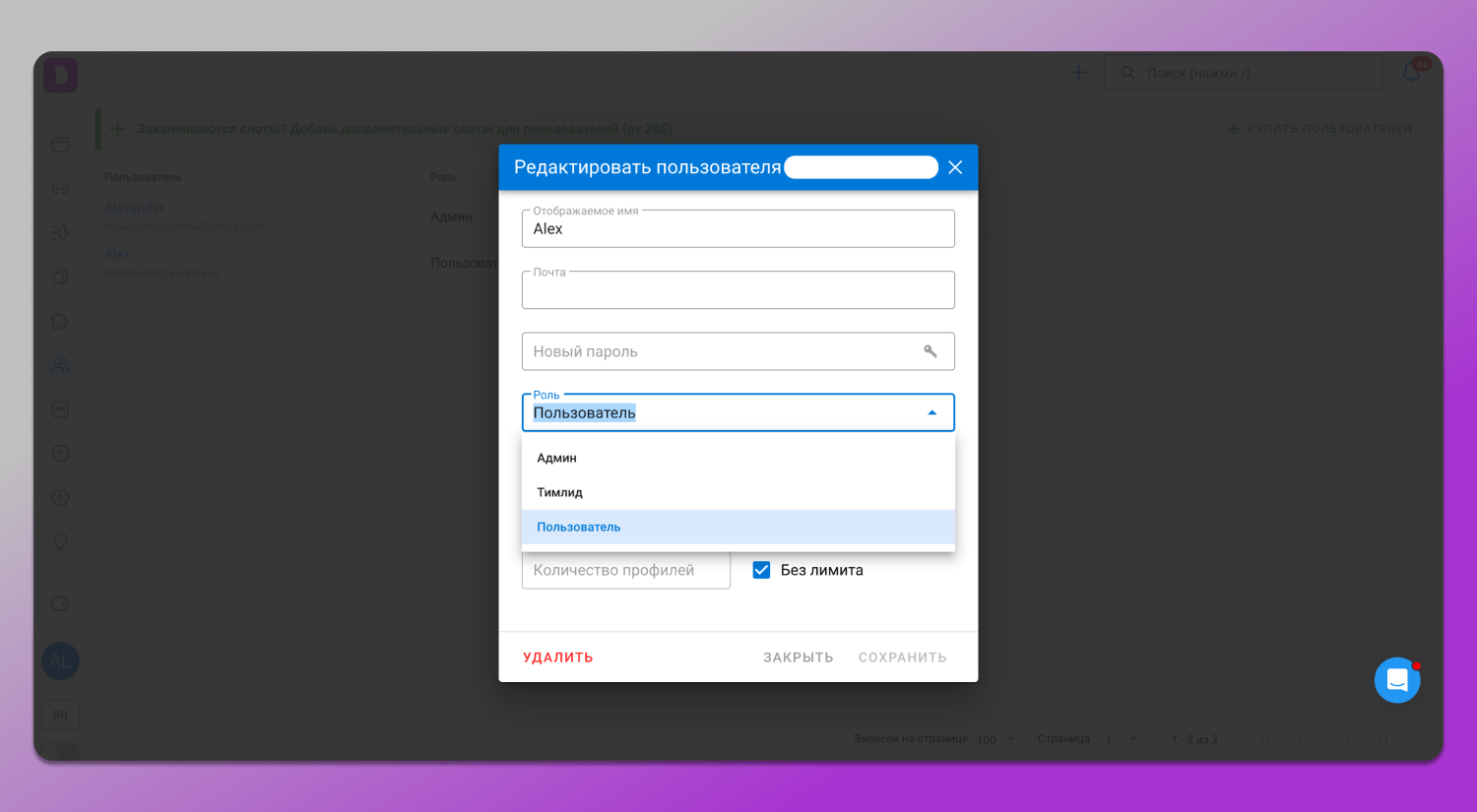

Возможности для командной работы включают распределение ролей и прав доступа между участниками при сохранении изоляции профилей. Это позволяет нескольким пользователям работать в одной системе без риска утечки данных.

Создание согласованного профиля в Dolphin Anty для проверки через Browserleaks

Настройка профиля состоит из трех этапов и включает создание профиля, подключение корректного прокси и последующую проверку параметров через Browserleaks для оценки согласованности цифрового отпечатка и выявления возможных утечек или несоответствий.

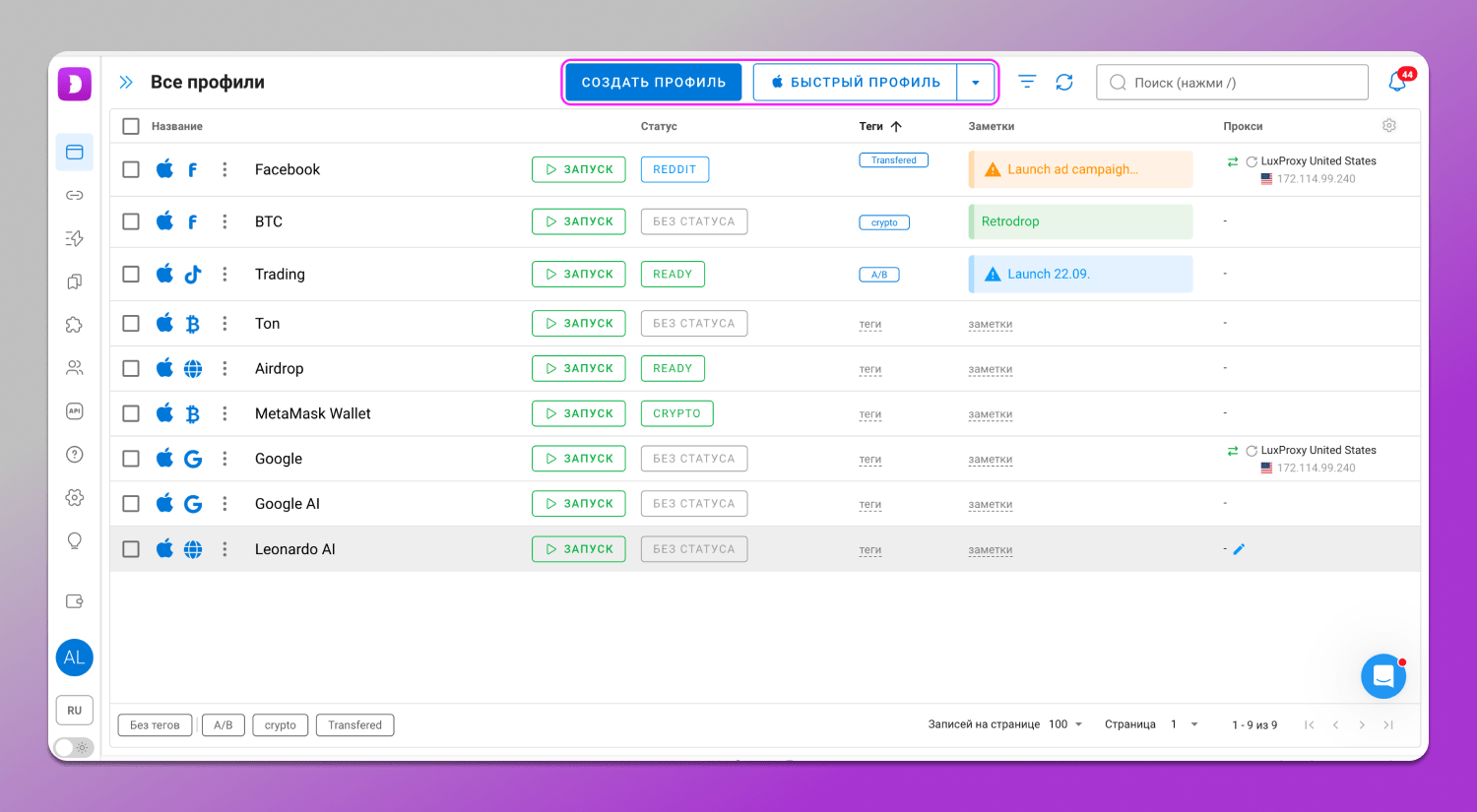

Шаг 1. Создание профиля. Профиль создается в разделе «Браузерные профили» по кнопке «Создать профиль» или «Быстрый профиль». Все параметры отпечатка изначально согласованы между собой. По каждому из них есть всплывающая подсказка с объяснением, что он означает. Менять их вручную рекомендуется только в тех случаях, когда ты точно знаешь, что делаешь.

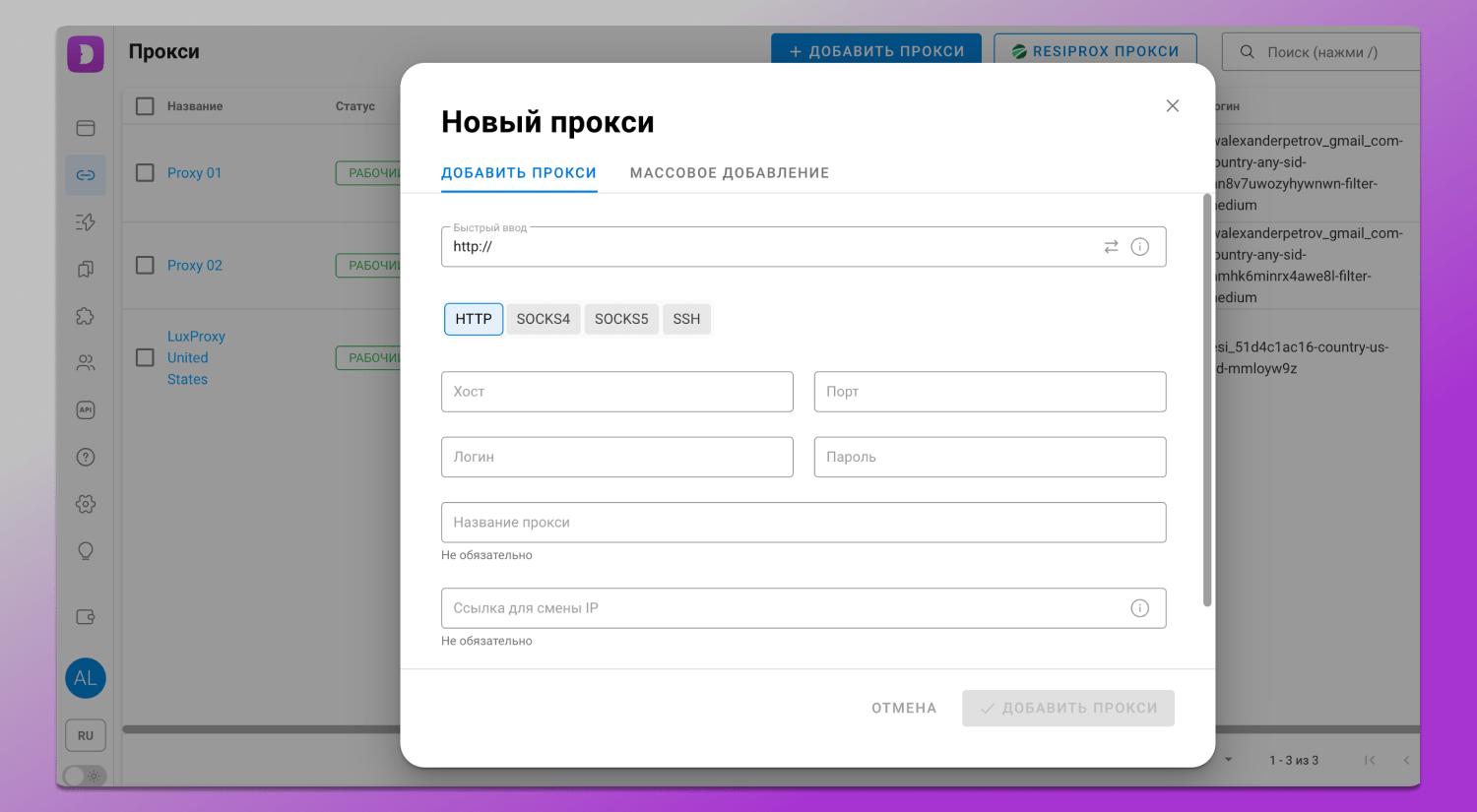

Шаг 2. Подключение прокси. Прокси можно подключить при создании профиля или в отдельном разделе «Прокси». Процесс, в целом, одинаковый: заполяешь данные и нажимаешь кнопку подключить. Разница в том, что в разделе «Прокси» их можно добавлять массово и потом при создании профиля выбирать прокси из списка. В Dolphin Anty также есть интегрированные провайдеры прокси, некоторые из которых предлагают бесплатный трафик.

При добавлении прокси часовой пояс, язык и геолокация подстраиваются автоматически. Но их можно задавать и вручную.

Шаг 3. Проверка в Browserleaks. При открытии сайта через профиль необходимо пройти проверку и оценить согласованность отпечатка в каждом разделе. Если следовать нашим советам и использовать качественные прокси, он будет консистентным с практически 100% вероятностью.

Заключение

Browserleaks считается одним из ключевых инструментов для разработчиков, маркетологов и специалистов по мультиаккаунтингу, поскольку он позволяет быстро оценить отпечаток браузера по множеству параметров: от сетевых настроек и WebRTC до Canvas и WebGL. Такой глубокий анализ помогает выявлять несоответствия между компонентами системы, которые могут выдавать нестандартные или подозрительные конфигурации. А если нужен инструмент для сохранения анонимности в сети, то определенно стоит присмотреться к 🔥 Dolphin Anty.

FAQ

Безопасен ли Browserleaks и обеспечивает ли он анонимность?

Да, Browserleaks работает как инструмент чтения параметров, которые браузер передает при загрузке страницы. Он не требует ввода личных данных и не выполняет активного отслеживания пользователя. Сервис анализирует только доступную техническую информацию и не хранит пользовательские данные, полученные в рамках проверки.

Почему показывает мой реальный IP даже при включенном VPN?

Одна из распространенных причин — это утечки через WebRTC, которые могут раскрывать реальный IP-адрес в обход VPN. Это связано с особенностями сетевых API браузера. Для решения можно ограничить или отключить WebRTC в настройках либо использовать средства, блокирующие такие утечки.

Что означает «100% уникальность» в тесте Canvas?

Высокая уникальность означает, что Canvas-отпечаток сильно отличается от большинства других пользователей. Это снижает уровень анонимности, так как профиль становится более заметным и идентифицируемым.

Может ли Browserleaks определить использование антидетект браузера?

Сам сервис не определяет тип браузера напрямую, но он выявляет несоответствия в параметрах окружения. Если профиль настроен некорректно, например, есть расхождения между WebGL, шрифтами, временем или другими характеристиками, то это будет отражено в результатах проверки.

Что такое проверка GPC (Global Privacy Control)?

GPC — это сигнал, который сообщает сайтам о предпочтении пользователя не отслеживать его активность. В 2026 году эта настройка остается актуальной в контексте требований законодательства о конфиденциальности, поскольку некоторые платформы обязаны учитывать такие сигналы при обработке данных пользователя.